http://www.legifrance.gouv.fr/affichTexte.do?cidTexte=JORFTEXT000000886460

Loppsi 2 : le gouvernement peut filtrer le web sans le juge C’est dans un hémicycle peu garni qu’a été voté, mercredi soir, l’article 4 de la loi Loppsi 2. Celui-ci permet au gouvernement de créer une liste noire de sites web qui seront filtrés, sans l’intervention d’un juge. Si l’objectif est louable, la mise en œuvre est contestée, notamment puisqu’elle a échoué dans tous les autres pays. Mercredi soir, l’hémicycle de l’Assemblée Nationale rassemblait une grosse poignée de députés technophiles. Ils étaient là pour voter l’article 4 de la loi Loppsi 2, qui autorise le filtrage d’un site sans l’intervention d’un juge, au moyen d’une liste noire.

Loi n° 2006-64 du 23 janvier 2006 relative à la lutte contre le terrorisme et portant dispositions diverses relatives à la sécurité et aux contrôles frontaliers. Chapitre X : Dispositions relatives à l'outre-mer. I. - Sous réserve des modifications prévues au 1° du III, les dispositions de la présente loi, à l'exception de l'article 3, sont applicables à Mayotte. Sous réserve des modifications prévues au II et au 4° du III, les dispositions de la présente loi, à l'exception des articles 3, 25 et 31, sont applicables dans les îles Wallis et Futuna. Sous réserve des modifications prévues au II et aux 2° et 3° du III, les dispositions de la présente loi, à l'exception des articles 3, 20, 25, 29 et 31, sont applicables en Nouvelle-Calédonie, en Polynésie française et dans les Terres australes et antarctiques françaises.

Code pénal Section 1 : De l'atteinte à la vie privée. Est puni d'un an d'emprisonnement et de 45 000 euros d'amende le fait, au moyen d'un procédé quelconque, volontairement de porter atteinte à l'intimité de la vie privée d'autrui : 1° En captant, enregistrant ou transmettant, sans le consentement de leur auteur, des paroles prononcées à titre privé ou confidentiel ; 2° En fixant, enregistrant ou transmettant, sans le consentement de celle-ci, l'image d'une personne se trouvant dans un lieu privé.

les droits d'auteur Les droits d'auteur Mise en situation Vous voulez réaliser une production numérique (site internet, blog, wiki, cédérom, vidéo, PAO) dans votre établissement et la diffuser. LA PROTECTION DU LOGICIEL PAR LE DROIT D’AUTEUR Le logiciel occupe aujourd’hui une place importante de l’économie numérique, en effet, celui-ci est embarqué dans de nombreuses machines, il est devenu indispensable. C’est pourquoi il est apparu nécessaire de savoir quelle protection était accordée au logiciel, or la réponse à cette question n’était pas évidente, puisque l'on pouvait hésiter entre une protection accordée via le droit des brevets, le droit d’auteur, ou encore crée un régime propre au logiciel. C’est finalement la protection par le droit d’auteur qui a été choisie. Il convient d’abord de définir ce qu’est un logiciel. Si le Code de la propriété intellectuelle n’apporte pas de définition arrêtée en la matière, la Commission de terminologie française a apporté des précisions quand au terme de logiciel, dans des travaux publiés au journal officiel du 17 janvier 1982. Le logiciel est protégé en France par le droit d’auteur.

Qui est le responsable de traitement ? Le responsable du traitement de données à caractère personnel est la personne, l’autorité publique, le service ou l’organisme qui détermine ses finalités (à quoi il va servir) et ses moyens (selon quelles modalités).Dans le cas du CNRS, le directeur d’unité, le délégué régional, le directeur d’un Institut, le directeur d’une direction fonctionnelle, etc. sont chacun responsables des traitements mis en œuvre dans les entités dont ils ont la responsabilité. Le responsable doit être établi sur le territoire français ou recourir à des moyens de traitement situés sur ce territoire. C’est à lui de veiller au respect de la loi "Informatique et libertés" en déclarant les traitements sous sa responsabilité au Correspondant informatique et libertés (ou à la CNIL si nécessaire) ainsi que leur modification ou suppression. La CNIL a un pouvoir de sanction au civil comme au pénal pour les manquements avérés dans le cadre de cette responsabilité.

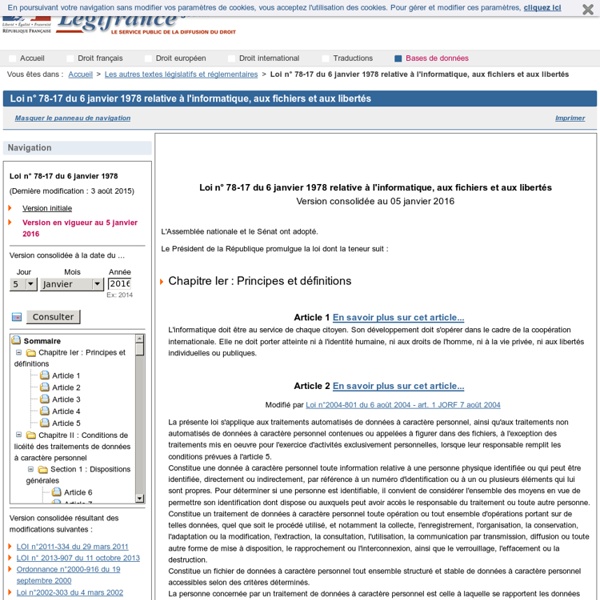

Loi Informatique et libertés La loi « Informatique et Libertés » du 6 janvier 1978, modifiée par la loi du 6 août 2004[1][2], définit les principes à respecter lors de la collecte, du traitement et de la conservation des données personnelles. Elle renforce les droits des personnes sur leurs données, prévoit une simplification des formalités administratives déclaratives et précise les pouvoirs de contrôle et de sanction de la Commission Nationale de l’Informatique et des Libertés (CNIL)[3]. La loi "Informatique et Libertés" du 6 janvier 1978 modifiée est applicable dès lors qu’il existe un traitement automatisé ou un fichier manuel, c’est-à-dire un fichier informatique ou un fichier « papier » contenant des informations personnelles relatives à des personnes physiques. Ne sont pas soumis à la loi les « traitements mis en oeuvre pour l’exercice d’activités exclusivement personnelles » tels que par exemple les agendas électroniques, les répertoires d’adresses, les sites internet familiaux en accès restreint.

Loi 78-17 du 6 janvier 1978 modifiée Contenu Loi n° 88-227 du 11 mars 1988 (Journal officiel du 12 mars 1988),Loi n° 92-1336 du 16 décembre 1992 (Journal officiel du 23 décembre 1992), Loi n° 94-548 du ler juillet 1994 (Journal officiel du 2 juillet 1994), Loi n° 99-641 du 27 juillet 1999, (Journal officiel du 28 juillet 1999). Loi n° 2000-321 du 12 avril 2000, (Journal officiel du 13 avril 2000). Loi n° 2002-303 du 4 mars 2002, ( Journal officiel du 5 Mars 2002). L'Assemblée nationale et le Sénat ont adopté.

La protection de la propriété intellectuelle dans le nuage Juin 2015 Asaf Cidon, fondateur et directeur général de Sookasa, Californie (États Unis d’Amérique) La propriété intellectuelle occupant une place de plus en plus centrale dans l’économie mondiale, la collaboration devient un paramètre crucial. Pour la plupart des entreprises, organismes de recherche et autres institutions, cette collaboration passe nécessairement par l’informatique dématérialisée, dite “dans le nuage”.

Loi logiciels Respect du bon usage des logiciels et de la réglementation relative à la protection juridique des logiciels Il semble souhaitable d'attirer l'attention de l'ensemble des personnels de l'université sur les règles à respecter lors de l'utilisation de logiciels et sur l'évolution de la Loi et des textes réglementaires concernant la définition et le droit d'utilisation des logiciels. 1. - Les logiciels et la loi La Loi du 10 mai 1994, transposant au droit français la directive du Conseil des Communautés Européennes du 14 mai 1991 concernant la protection juridique des programmes d'ordinateurs, et la Loi du 5 février 1994 relative à la répression de la contrefaçon ont modifié le Code de la Propriété Intellectuelle qui régit la protection des logiciels.

Loppsi 2 - Sécurité intérieure Dossier d'information Pour compléter votre information : LOPPSI 2 : ce qu'ont changé les sénateurs Loi Création et Internet Un article de Wikipédia, l'encyclopédie libre. La loi Hadopi ou loi Création et Internet[Note 1], ou plus formellement « loi n°2009-669 du 12 juin 2009 favorisant la diffusion et la protection de la création sur internet[1] », est une loi française qui vise à principalement mettre un terme aux partages de fichiers en pair à pair lorsque ces partages se font en infraction avec les droits d'auteur. Cette loi comporte six chapitres et deux volets : le volet de riposte graduée et le volet d'amélioration de l'offre licite. Cour de cassation Demandeur(s) : la société Sanofi chimie Défendeur(s) : M. J… X… ; M. J… Y…. Données personnelles On appelle données personnelles les informations qui permettent, notamment sur Internet, d'identifier directement ou indirectement une personne physique. En France, ces données (Dans les technologies de l'information (TI), une donnée est une description élémentaire, souvent codée, d'une chose, d'une transaction d'affaire, d'un événement, etc.) ne peuvent être collectées, traitées et conservées par un organisme ou une entreprise que si la personne ou le service qui est responsable de ces opérations a effectué au préalable une déclaration à la CNIL (La Commission nationale de l'informatique et des libertés (CNIL) est une autorité administrative indépendante française chargée de veiller à la protection des données à caractère personnel et de...), qui doit être validée par l'attribution d'un numéro d'enregistrement. Les partis politiques, les églises, les syndicats et les associations ne sont pas tenus de déclarer le fichier de leurs membres à la CNIL.