IDENTITE NUMERIQUE Proposition de loi relative à la protection de l’identité - Panorama des lois - Actualités Où en est-on ? La loi a été promulguée le 27 mars 2012. Elle a été publiée au Journal officielJournal officielJournal de la République française dans lequel sont publiés les lois et les règlements. le 28 mars 2012. Saisi le 7 mars 2012 d’un recours déposé par plus de 60 sénateurs et par plus de 60 députés, le Conseil constitutionnel a rendu le 22 mars 2012 une décision censurant trois articles de la proposition de loiProposition de loiProjet de texte législatif déposé au Parlement à l’initiative d’un ou plusieurs parlementaires.. Le texte définitif de la proposition de loi avait été adopté le 6 mars 2012, l’Assemblée nationale l’ayant adopté en lecture définitive. La proposition de loi avait été adoptée en nouvelle lecture par l’Assemblée nationale le 1er février 2012 et modifiée par le Sénat le 21 février 2012. Déposée au Sénat le 27 juillet 2010 par MM. De quoi s'agit-il ? L’objectif affirmé du texte est de faciliter la lutte contre l’usurpation et la falsification d’identité.

Code pénal Section 1 : De l'atteinte à la vie privée. Est puni d'un an d'emprisonnement et de 45 000 euros d'amende le fait, au moyen d'un procédé quelconque, volontairement de porter atteinte à l'intimité de la vie privée d'autrui : 1° En captant, enregistrant ou transmettant, sans le consentement de leur auteur, des paroles prononcées à titre privé ou confidentiel ; 2° En fixant, enregistrant ou transmettant, sans le consentement de celle-ci, l'image d'une personne se trouvant dans un lieu privé. Lorsque les actes mentionnés au présent article ont été accomplis au vu et au su des intéressés sans qu'ils s'y soient opposés, alors qu'ils étaient en mesure de le faire, le consentement de ceux-ci est présumé. Est puni des mêmes peines le fait de conserver, porter ou laisser porter à la connaissance du public ou d'un tiers ou d'utiliser de quelque manière que ce soit tout enregistrement ou document obtenu à l'aide de l'un des actes prévus par l'article 226-1. 1° (Abrogé) ;

Veille informationnelle 4 piliers de l'identité numérique Encore un petit retour sur la formation "Identité numérique et e-réputation", avec cette splendide infographie powerpointesque ;-) Loi 78-17 du 6 janvier 1978 modifiée Contenu Loi n° 88-227 du 11 mars 1988 (Journal officiel du 12 mars 1988),Loi n° 92-1336 du 16 décembre 1992 (Journal officiel du 23 décembre 1992), Loi n° 94-548 du ler juillet 1994 (Journal officiel du 2 juillet 1994), Loi n° 99-641 du 27 juillet 1999, (Journal officiel du 28 juillet 1999). Loi n° 2000-321 du 12 avril 2000, (Journal officiel du 13 avril 2000). Loi n° 2002-303 du 4 mars 2002, ( Journal officiel du 5 Mars 2002). L'Assemblée nationale et le Sénat ont adopté. Le Président de la République promulgue la loi dont la teneur suit : Article 1er L'informatique doit être au service de chaque citoyen. Article 2 Constitue une donnée à caractère personnel toute information relative à une personne physique identifiée ou qui peut être identifiée, directement ou indirectement, par référence à un numéro d’identification ou à un ou plusieurs éléments qui lui sont propres. Article 3 Article 4 Article 5 I. - Sont soumis à la présente loi les traitements de données à caractère personnel : Article 6

Loi n°78-17 du 6 janvier 1978 DITE FOYER RELATIVE A L'INFORMATIQUE, AUX FICHIERS ET AUX LIBERTES Chapitre III : La Commission nationale de l'informatique et des libertés. La Commission nationale de l'informatique et des libertés est une autorité administrative indépendante. Conjoncture : Le coût exorbitant et opaque des cyberattaques L'Allemagne vient d'annoncer qu'en 2010, la cybercriminalité lui a coûté quelque 61,5 millions d'euros. Si de tels chiffres sont souvent brandis pour légitimer la lutte contre les pirates, ils laissent les experts perplexes. Les chiffres donnent le vertige. En Allemagne, le préjudice financier causé par la cybercriminalité s'est élevé à 61,5 millions d'euros en 2010, d'après les chiffres publiés ce jeudi par la police criminelle et la fédération des hautes technologies Bitkom. Beaucoup d'experts accordent peu de crédit à ces études car la plupart d'entre elles émanent des spécialistes en sécurité informatique. Pour Jean-Paul Pinte, «on ne sait rien des séquelles et pertes financières subies de manière indirecte». «Difficile d'avoir une vision exhaustive» Directeur de l'Agence nationale de la sécurité des systèmes d'information (Anssi), Patrick Pailloux abonde en ce sens. Malgré ces critiques, ces chiffres sont brandis à chaque événement sur la cybercriminalité.

La veille informationnelle et ses outils (application dans le domaine juridique) Un article de Wiki URFIST. Rédacteur: Michel Roland (Veille numérique: mécanisme et outils) ATTENTION: cet article rédigé pour le c2i niveau 2 "métiers du droit" en 2009 n'a pas été mis à jour depuis décembre 2010. Un certain nombre d'informations sont obsolètes, en particulier le service "Google Reader" n'existe plus et nous l'avons remplacé dans nos formations par l'application "Feedly". (150414) On appelle "veille" le fait de se tenir au courant des informations pertinentes à un domaine défini. A la différence de la recherche d'informations, action ponctuelle, la veille est une activité continue. [modifier] La veille en entreprise Dans le domaine professionnel, le mot "veille" est utilisé d'abord en entreprise pour désigner une activité au service de l'innovation technologique et de la stratégie commerciale de celle-ci. L'Association des professionnels de l'information et de la documentation (ADBS) a défini ainsi le rôle de celui-ci: [modifier] note: la traduction de "veille" en anglais

sécuriser son SI 1. Adopter une politique de mot de passe rigoureuse L’accès à un poste de travail informatique ou à un fichier par identifiant et mot de passe est la première des protections. 2. L’accès aux postes de travail et aux applications doit s’effectuer à l’aide de comptes utilisateurs nominatifs, et non « génériques » (compta1, compta2…), afin de pouvoir éventuellement être capables de tracer les actions faites sur un fichier et, ainsi, de responsabiliser l’ensemble des intervenants. 3. Les postes des agents doivent être paramétrés afin qu’ils se verrouillent automatiquement au-delà d’une période d’inactivité (10 minutes maximum) ; les utilisateurs doivent également être incités à verrouiller systématiquement leur poste dès qu’ils s’absentent de leur bureau. 4. L’accès aux données personnelles traitées dans un fichier doit être limité aux seules personnes qui peuvent légitimement y avoir accès pour l’exécution des missions qui leur sont confiées. 5. 6. 7. 8. 9. 10.

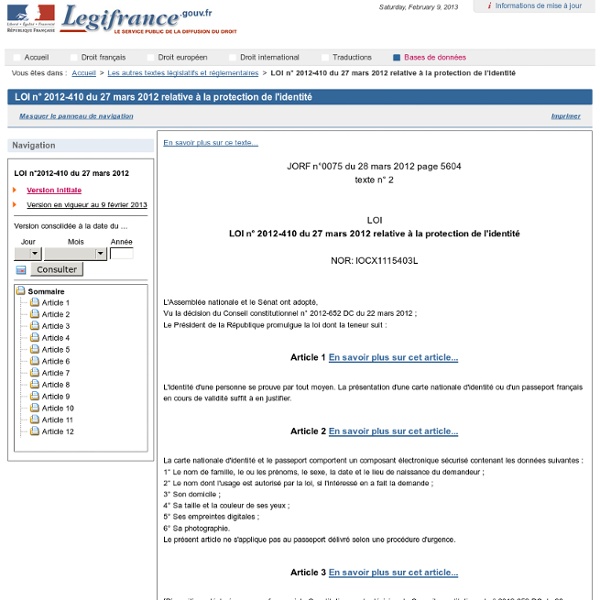

Source : Legifrance

Date : 27 03 2012

Problème de droit soulevé ?

Comment renforcer les moyens de protection de l’identité ?

La réponse du droit Autorité saisie du problème : Assemblée Nationale. Sources : Loi.Objectifs : faciliter la lutte contre l’usurpation et la falsification d’identité

Dispositions : - La carte d’identité contient une puce fournissant les informations nécessaires à l’identification de l’individuSanctions prévues : - cinq ans d'emprisonnement et à 75 000 € d'amende

- sept ans d'emprisonnement et à 100 000 € d'amendeLes personnes visées : Particuliers et Entreprises. by remyballandras Dec 5