https://www.cnil.fr/fr/le-droit-au-dereferencement

Related: Internet • Surfez en sécurité • Sécurité Digitale • Veille TechnologiqueFlux de contenu, attention limitée (danah boyd) A la Web 2.0 Expo qui se tenait mi-novembre à New York, la sociologue danah boyd a, comme à son habitude, fait une brillante présentation sur les conséquences qu’il y a à vivre dans un monde de flux, notamment en commençant à en dresser la liste des limites. Explorons dans ses pas – partiellement, mais fidèlement -, son « Streams of Content, Limited Attention : The Flow of Information through Social Media » (Flux de contenus, attention limitée : le flot d’information dans les médias sociaux). Image : danah boyd sur scène à la Web 2.0 Expo à New York en novembre 2009, photographiée par James Duncan Davidson. Vivre dans des flux Nous vivons dans des flux, comme l’expliquait Nova Spivack, c’est-à-dire dans un monde où l’information est partout. « Cette métaphore est puissante », rappelle danah boyd. « L’idée suggère que vous viviez dans le courant : y ajoutant des choses, les consommant, les réorientant. »

Candidats à l'emploi : protégez votre réputation sur le web ! Réfléchissez à ce que vous publiez et où vous le publiez Les moteurs de recherche classiques ou des méta-moteurs sont susceptibles de remonter toute sorte de contenus liés à votre nom : un simple commentaire de blog, une pétition en ligne, un post public sur Facebook, un like, un tweet ou même une vidéo/photo postée depuis une application smartphone (Instagram, Vine …). Contrôlez régulièrement votre réputation en ligne Tapez régulièrement votre nom sur un moteur de recherche. Comment sécuriser au maximum l’accès à votre smartphone ? Certains utilisateurs de smartphone stockent des données personnelles dans leur téléphone sans penser à le sécuriser avec un code. Pourtant les smartphone peuvent être volés, perdus ou victimes d’applications malveillantes. Dans ces cas, des informations très personnelles peuvent être lues, rendues publiques ou détruites. Ne jamais enregistrer de données intimes ou confidentielles Outre les mesures de précaution mises en œuvre pour verrouiller l’accès à votre smartphone, la meilleure des mesures de sécurité consiste à ne jamais stocker de données à caractère secret dans votre téléphone, à commencer par vos coordonnées bancaires, vos mots de passe, le code d’accès à votre immeuble ou encore vos informations médicales. Activer le code PIN : demandé à chaque allumage

Cybersécurité : 560 milllions d'identifiants volés dans la nature En utilisant le moteur de recherche Shodan, l’expert en cybersécurité Bob Diachenko de Kromtech Security Research Center a découvert qu’il existe une base de données MongoDB regroupant plus de 560 millions d’adresses mail et de mots de passe volés lors d’anciennes fuites de données, compilés par un mystérieux individu. Qu’advient-il des identifiants (adresses mail et mots de passe) dérobés lors des cyberattaques mondiales comme Wannacry ? Où vont ces coordonnées subtilisées par des hackers malveillants ? Bob Diachenko de Kromtech a découvert un début de réponse à ces questions. L’expert en cybersécurité a découvert qu’une base de données compilée par un anonyme regroupe plus de 560 millions d’adresses mail et de mots de passe volés. Cette base de données MongoDB de 75Go, structurée au format JSON, hébergée sur une adresse IP virtuelle par service cloud, a été alimentée au fil des précédentes fuites de données.

Intention (captation et éco de l'attention) Bruno Devauchelle L'une des tâches éducatives les plus importantes est de faire percevoir et comprendre "l'intention" présente dans toutes les situations de la vie. De quoi parle-t-on ? Dans mon environnement quotidien je peux rencontrer des humains, des objets, des logiciels, des situations, des dispositifs, etc. Réagir en cas de chantage à la webcam A quoi ressemble un cas typique de chantage à la webcam ? La victime se rend sur un site de rencontre puis entame la conversation avec une jeune femme ou un jeune homme au physique attrayant. Après lui avoir posé quelques questions sur sa vie privée, cette personne l’invite à approfondir les échanges via une conversation vidéo plus intime. Quelque temps plus tard, un courriel ou un message Facebook apprendra à la victime que cette rencontre a été enregistrée. Le cyber-escroc menace de diffuser la vidéo de cet échange sur le compte Facebook d’un proche ou sur un site de partage de vidéos si la victime ne lui remet pas la somme de 200 euros sous 24h/48h.

La navigation privée pour limiter les risques de piratage de vos comptes en ligne A quoi sert la navigation privée ? Cette option est activable depuis n’importe quel navigateur, et vous permet de ne pas enregistrer certaines informations au cours de votre session de navigation : l’historique des sites visités,vos mots de passe, les champs d’un formulaire que vous remplissez,les cookies traceurs déposés par les sites que vous avez visités. Sont néanmoins enregistrés : Les sites que vous avez enregistrés dans vos favoris,Les téléchargements effectués depuis votre navigateur qui sont enregistrés par défaut dans le fichier « téléchargements » de votre ordinateur. Est-ce que ma navigation privée me rend invisible ?

Dix règles de base de la sécurité sur l’Internet Voici les dix règles de base, en quelque sorte les 10 commandements de la sécurité sur l’Internet. Utiliser des mots de passe de qualité. Le dictionnaire définit un mot de passe « comme une formule convenue destinée à se faire reconnaître comme ami, à se faire ouvrir un passage gardé ». Le mot de passe informatique permet d’accéder à l’ordinateur et aux données qu’il contient. Il est donc essentiel de savoir choisir des mots de passe de qualité, c’est-à-dire difficile à retrouver à l’aide d’outils automatisés, et difficile à deviner par une tierce personne.Avoir un système d’exploitation et des logiciels à jour : navigateur, antivirus, bureautique, pare-feu personnel, etc.

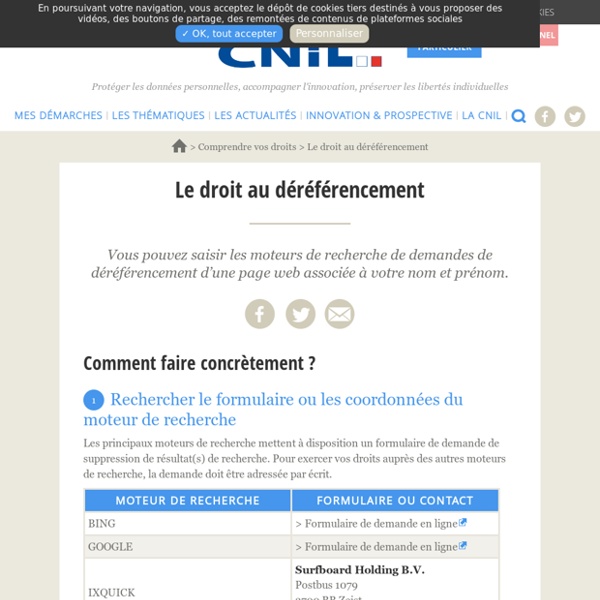

Cette page permet aux citoyens de comprendre leurs droits en matière numérique et à la particularité de les aider à préserver leurs libertés individuelles qu’ils pensent bafouées. En effet, après une brève mais explicite introduction sur le concept de déréférencement, une des composantes du droit à l’oubli, la CNIL expose concrètement la démarche à suivre pour enclencher une procédure de déréférencement, permettant de retirer des moteurs de recherches les résultats associés au nom et prénom de l’individu. Les recours et les limites du droit sont également explicitement formulés. by ringenbach_groupe7_droit Feb 8

Le site de la Commission nationale de l'Informatique et des libertés propose au quotidien les informations et les conseils utiles aux personnes privées sur leurs droits dans l’espace virtuel mais également les mesures législatives au gouvernement pour la meilleure protection des libertés et de la vie privée. La page en question décrit la démarche pour rechercher le formulaire de demande de suppression de résultats de recherche. by pavkovic_groupef_l1droit Mar 6