Comment_réperer_de_«_fake_news_»_(How_To_Spot_Fake_News) Complots faciles pour briller en société - Le conspirationnisme pour les nuls. Sur la piste de mes traces numériques. Mes droits et mes devoirs by LN MULOT on Prezi. Mathématiques – Comment tromper avec des graphiques (vidéos) Présentation de la vidéo de 9 minutes de Nicolas Gauvrit (Graphiques, attention aux axes ! ) par le Cortecs : HoaxBuster - Vérifier l'information en circulation sur le web. Théories du complot. Tout, tout, tout, vous saurez tout sur le complot #DATAGUEULE 50.

Hygiène Mentale. Vive les illuminati ! On nous cache tout, on nous dit rien, qui n’a jamais entendu ça ?

Une petite élite gouvernerait le monde, accumulant la richesse, le pouvoir, ayant infiltré les gouvernements, les grandes entreprises, le show bizz et les media. Loin devant les francs-maçons, les juifs, les banquiers ou les reptiliens, les Illuminati sont les plus populaires sur Internet. Avec Ayann Koudou, jeune journaliste passionnée par les réseaux sociaux, premiers vecteurs de propagation, nous avons enquêté sur ces mystérieux maitres du monde qui font des triangles avec les doigts pour se reconnaître entre eux, en allant voir un historien, un francs-maçon, un mathématicien et même un rappeur, car ils seraient nombreux chez les artistes.

Info ou intox ? Réagir face aux théories du complot. Covid19 : point de situation hebdomadaire Chaque semaine, le bilan dans l'académie de Besançon.

Les États généraux du numérique pour l’éducation en région académique Bourgogne-Franche-Comté Les États généraux du numérique pour l'éducation ont pour finalité de dresser le panorama des pratiques, valoriser les réussites et tirer tous les enseignements de l’épisode épidémique : échanger, débattre et apporter idées et expériences pour faire émerger une vision partagée du numérique pour l’éducation. Droit d'auteur et droit à l'image on Prezi Next.

Matrice EMI – Doc'Toulouse. Ce travail de réflexion a été mené dans le cadre des Travaux Académiques Mutualisés (TraAM) par l’Académie de Toulouse durant l’année 2014 – 2015 et se poursuit en 2015-2016.

Il a donné lieu à la construction d’une matrice qui permettra de faciliter l’élaboration de séances pédagogiques en repérant les objectifs, les connaissances et les compétences essentielles du champ de l’Éducation aux Médias et à l’Information (EMI). Il s’inscrit dans un contexte éducatif en mouvement : la publication du nouveau socle qui justifie ce questionnement et cette réflexion.les projets de programme du collège qui précisent les objectifs essentiels de l’EMI Nous avons préféré le terme de « matrice » à ceux de « référentiel » ou « portfolio » afin d’indiquer notre volonté d’offrir aux collègues professeurs documentalistes un cadre modulable, non figé, à quatre entrées (objectif, notion, niveau ou domaine) qui peuvent elles-mêmes être croisées à l’infini pour mettre en place leurs progressions pédagogiques.

Infographie : communiquer et produire de l’information visuelle au CDI.

Les fiches pratiques du CECIL pour réduire les risques liés à la surveillance. Les multiples révélations d’Edward Snowden concernant les dérives des programmes de surveillance de la NSA ont bien montré que les États-Unis et leurs alliés (mais ce ne sont malheureusement pas les seuls) écoutent et traitent massivement les informations de gouvernements étrangers, d’entreprises et d'individus (majoritairement non américains) souvent par l’intermédiaire de compagnies telles que Microsoft, Yahoo, Google, Facebook, AOL, Apple… En plus de cette surveillance étatique, une personne peut aussi être la cible d’entreprises commerciales et de pirates informatiques mal intentionnés.

Conformément à son objet social de protection des individus face aux risques de l’informatique, le CECIL propose un recueil de fiches pratiques pour découvrir, pas à pas, des outils visant à mieux maitriser les informations exposées, protéger la vie privée et les libertés fondamentales. Médiaeducation. IDENTITÉ NUMÉRIQUE by K. Derraze on Prezi. Internet Live Stats - Internet Usage & Social Media Statistics. En parler aux élèves : comment ? J’infographie mon identité numérique – DocTICE. L’enjeu est de faire prendre conscience aux élèves de lycée de l’importance à accorder à la gestion de leur identité numérique professionnelle.

Une identité professionnelle est liée à un nom, elle ne peut l’être à un pseudonyme. Démasquer une intox en 5 étapes - L'Autre JT. Les fausses informations et rumeurs sont le nouveau fléau des réseaux sociaux.

25 vidéos pour comprendre la culture numérique aujourd’hui. On te manipule. Une Théorie du complot, c'est quoi ? Une théorie du complot (on parle aussi de conspirationnisme ou de complotisme) est un récit pseudo-scientifique, interprétant des faits réels comme étant le résultat de l’action d’un groupe caché, qui agirait secrètement et illégalement pour modifier le cours des événements en sa faveur, et au détriment de l’intérêt public. Incapable de faire la démonstration rigoureuse de ce qu’elle avance, la théorie du complot accuse ceux qui la remettent en cause d’être les complices de ce groupe caché. Elle contribue à semer la confusion, la désinformation, et la haine contre les individus ou groupes d’individus qu’elle stigmatise.

Biblio EMI commission jeunesse ABF. Droits et devoirs liés à la publication - Délégation académique au numérique éducatif. Avec le développement des outils numériques, l’utilisation d’images, de photographies, de vidéos, et d’enregistrements audio s’est largement répandue dans la pratique professionnelle des enseignants.

De plus en plus, nous assistons à leur publication au travers des sites de classe ou d’école, de blogs, de supports audiovisuels... Mais nous méconnaissons souvent les droits liés à cette utilisation. Voici donc un petit récapitulatif des règles à connaître. Les droits d’auteur. 10 clés pour naviguer sur Internet en toute sécurité. Carmen Rodriguez, formatrice indépendante sur la thématique de l’information numérique, vient de créer et de mettre en ligne une infographie pédagogique (voir en fin d’article) pour une utilisation responsable et sécurisée de la navigation sur les réseaux : 10 clés pour naviguer sur Internet en toute sécurité.

Cette réalisation s’appuie sur les recommandations de l’initiative associative espagnole d’éducation aux médias Pantallas Amigas avec 10 règles énoncées : 10 règles pour une utilisation responsable et sécurisée sur Internet Ne fournis jamais tes coordonnées ni celle de ta familleN’utilise pas une unique adresse e-mailN’ouvre pas les spams ni les fichiers inattendusNe donne jamais ton adresse e-mail à tout le mondeGarde ton mot de passe secretSi on t’embête, demande de l’aideNe crois pas aux bonnes affaires et aux cadeauxFais toujours confiance à ton papa et à ta mamanUn inconnu n’est pas ton ami(e)Ne prends jamais de rendez-vous avec quelqu’un tout seul la première fois.

Conseils pour analyser une image. Cette fiche méthodologique est proposée par Sciences Po, associé à OpenClassrooms, pour accompagner les lycéens vers le bac et les études supérieures. Nous publions progressivement neuf fiches e-methodo conçues par des enseignants de lycées et de Sciences Po : rédiger une dissertation, un commentaire de texte, prendre des notes, lire une carte, faire une recherche sur Internet, organiser son temps durant un examen ou un concours.

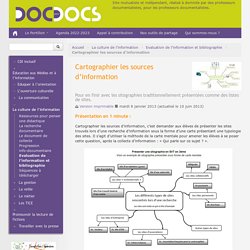

Introduction Pourquoi analyser une image ? Parce que les images, quel que soit leur type, ont forcément quelque chose à nous apprendre. Cartographier les sources d'information. Présentation en 1 minute : Cartographier les sources d’information, c’est demander aux élèves de présenter les sites trouvés lors d’une recherche d’information sous la forme d’une carte présentant une typologie des sites.

Les décodeurs : Toute l'actualité sur Le Monde.fr. L’embrigadement. Radicalisation, complotisme et réseaux sociaux : comment en parler sans danger Les événements de janvier et novembre 2015 ont placé la notion de radicalisation au cœur des réseaux sociaux numériques : les personnes qui ont commis les attentats se seraient radicalisées en ligne et auraient utilisé les réseaux sociaux pour se former et se coordonner dans leurs actions.

Le sujet est délicat car il est porteur de risques de censure ou de diminution des libertés notamment en ligne. D-Clics Numériques – Découvrir le numérique de @ à # Bienvenue dans la Respect Zone ! - Respect Zone. Internet Sans Crainte. SOYEZ NET SUR LE NET. NetPublic - Accompagner l'accès de tous à l'Internet. Point de Contact. CNIL. Internet responsable. Fiches pédagogiques Internet responsable.