PRISM, les géants du Web demandent à pouvoir clarifier la situation. Suite à l’affaire PRISM, les géants du Web demandent au gouvernement américain des réponses pour clarifier leur situation.

Comprendre le programme "Prism". NSA Prism program taps in to user data of Apple, Google and others. The National Security Agency has obtained direct access to the systems of Google, Facebook, Apple and other US internet giants, according to a top secret document obtained by the Guardian.

The NSA access is part of a previously undisclosed program called Prism, which allows officials to collect material including search history, the content of emails, file transfers and live chats, the document says. Du droit à violer la vie privée des internautes au foyer. Les sites web que vous visitez, les recherches que vous faites sur Google, une bonne partie de ce que vous partagez sur Facebook en particulier, et l’Internet en général, sont des données personnelles qui relèvent de votre vie privée.

Pour autant, le Conseil de l’Union Européenne estime que cela relève de ce que vous faites dans votre « foyer », et qu’il n’y a donc pas matière à inclure vos activités en ligne et sur les réseaux sociaux dans le champ d’application de la « directive européenne sur la protection des données personnelles »… et donc d’exiger de Google, Facebook & Cie, tout comme aux entreprises de marketing direct, de respecter votre droit à la vie privée. La nouvelle ruée vers l'or (numérique) L’exploitation de nos données personnelles, considérées comme le “pétrole du numérique”, est l’un des principaux business modèle de l’économie numérique, eldorado financier que se disputent les géants du web, du tracking comportemental et de la publicité personnalisée. Très chères données personnelles.

CSAIL research examines how smartphone apps track users. Chances are that if you own a smartphone you have downloaded a host of different applications, from weather tools to maps, social media applications and games.

Many consumers are aware that smartphone applications tend to gather personal information about users, oftentimes tracking location and usage activity. New research from the Computer Science and Artificial Intelligence Laboratory's (CSAIL) Decentralized Information Group (DIG) shows that a majority of applications not only collect user information when the application is in operation, but also when the application is inactive or when the user has turned off his or her smartphone screen. TaintDroid: Realtime Privacy Monitoring on Smartphones. « Ce billet de train coûtait moins cher ce matin » : déjouer l’IP tracking. IP Tracking : la CNIL va enfin enquêter ! Licence CC Douglas P.

Perkins Vous souvenez-vous de notre post Sosconso sur l'IP tracking, cette technique qui consisterait à pister les adresses IP de votre ordinateur, quand vous réservez un billet d'avion ou d'hôtel? Pour vous rafraichir la mémoire cliquer ici. Voici ce dont il s'agit: vous réservez par exemple un billet Paris-Milan, 72 euros, sur telle compagnie aérienne, mais au moment de payer, vous avez un doute. PIP_TeensSocialMediaandPrivacy_FINAL.pdf. L’avenir selon Google : si vous n’êtes pas connecté, vous êtes suspect.

Cyberguerre, fin de la vie privée : dans un livre, deux pontes de Google promettent une apocalypse dont seuls les géants de la technologie pourront nous sauver.

C’est un livre de technophiles, et pas des moindres puisque l’un d’eux est patron de Google ; et pourtant, il nous annonce un avenir à faire frémir. Le livre qui vient de sortir aux Etats-Unis, « The New Digital Age » (« Le Nouvel Age numérique », pas encore traduit en français), a deux auteurs de poids : Eric Schmidt, 56 ans, pendant dix ans le PDG de Google et depuis deux ans son président exécutif ; Jared Cohen, de 25 ans son cadet, un jeune premier intellectuel passé de la diplomatie auprès de Hillary Clinton à la tête de Google Ideas, le think tank du géant américain.

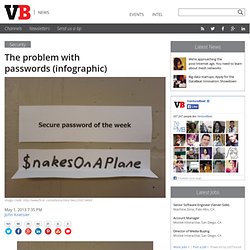

Eric Schmidt au siège de Google à New York, le 13 avril 2013 (Christopher Lane/The Guar/SIPA) The problem with passwords (infographic) More than half of us say we can’t remember all our passwords.

Which makes sense, given that almost a third of all companies require their employees to remember six or more of them. Cellphone Thefts Grow, but the Industry Looks the Other Way. Le droit à l'oubli sur internet. Facebook Home – Great if you think privacy is dead. Is Facebook Home the long rumored Facebook phone?

Nope. Rumors of a Facebook phone are nearly as common as OS X users who don't think they need anti-virus, but that doesn't make either one of them true. La CNIL veut peser dans le débat européen sur la vie privée. Le contrôle de nos données : une illusion ! Pressés, distraits, la plupart du temps nous ne faisons pas attention aux trop complexes conditions générales d'utilisation que nous acceptons.

Nous échangeons nos données personnelles contre un service ou un avantage qu'on ne peut pas toujours négocier ou refuser. Alessandro Acquisti, économiste du comportement à l'Université Carnegie Mellon à Pittsburgh où il enseigne l'ingénierie de la vie privée, étudie la façon dont nous faisons ces choix. Ses recherches ont montré que, bien que nous nous disions concerné par la vie privée, nous avons tendance à agir d'une manière incompatible à nos principes, explique Somini Sengupta dans un long article qu'il lui consacre pour le New York Times. Mort numérique: Google annonce sa solution pour effacer les données après la mort.

GOOGLE - Comment sont gérées les données personnelles après la mort?

Si personne n'aime se poser la question, cela vaut pourtant la peine d'y réfléchir. C'est ainsi que Google a annoncé jeudi 11 avril le lancement d'un "gestionnaire de compte inactif" ("pas un très bon nom", convient le géant du web). Cette nouvelle fonctionnalité est disponible dès maintenant pour toute personne possédant un compte Google (y compris Gmail, Drive, Google+, Google reader, YouTube, etc). Les recommandations du G29 sur les applications mobiles pour smartphones ou tablettes. Aujourd'hui, 24 millions de français possèdent un smartphone et près d'1 million d'applications sont disponibles. Chaque jour, sur nos smartphones ou nos tablettes, des services et produits innovants, utiles ou simplement distrayants, apparaissent par le biais d'applications - gratuites ou payantes - à télécharger.

Les applications font donc partie du quotidien de tout utilisateur de smartphone ou de tablettes. Or, elles sont à l'origine du traitement d'une grande quantité de données personnelles. Dans ce contexte, le groupe des CNIL européennes (G29) a souhaité préciser les règles applicables aux smartphones en matière de protection des données. Ces recommandations portent en particulier sur : Ces recommandations doivent permettre à chaque acteur d'assumer sa part de responsabilité dans la création d'un environnement sûr et sécurisé pour les applications smartphones et tablettes.

Voyage au cœur des smartphones et des applications mobiles avec la CNIL et Inria. Beaucoup plus qu'un simple téléphone, le smartphone est un compagnon de tous les instants et un véritable ordinateur de poche pour gérer le quotidien, s'informer, se divertir. Il comporte aussi un ensemble de capteurs embarqués ou connectés. Le smartphone a donc une place à part dans la galaxie des appareils numériques et joue un rôle de " hub de notre vie digitale ". Pourtant, les utilisateurs savent très peu de choses sur ce qui se passe à l'intérieur de ces " boîtes noires " qui contiennent beaucoup d'informations sur eux.

Par exemple, la liste complète des applications présentes sur un smartphone en dit long sur le comportement, les goûts, les moyens et les modes de vie des personnes. Par ailleurs, les smartphones sont au cœur d'un écosystème complexe composé de plusieurs acteurs : fabricants d'appareils et fournisseurs, développeurs de systèmes d'exploitation et d'applications, magasins d'applications, opérateurs de téléphonie, tiers fournisseurs de services. Six CNIL européennes attaquent Google sur la vie privée. «Riot»: les données personnelles des internautes en quelques clics. EPIC - Electronic Privacy Information Center. Oui il faut fiscaliser le business des données personnelles. Nous vous avions récemment parlé du rapport Colin et Collin. Ce dernier ouvrait les pistes d’une fiscalisation du business des données personnelles.

33700 - Spam SMS. High-Tech : Les Cnil européennes vont sévir contre Google. La collecte des données personnelles pourrait, in fine, être interdite à l'entreprise de Larry Page et Sergey Brin dans plusieurs pays européens. Le bras de fer est engagé contre Google. Le géant de l'Internet a décidé, de manière unilatérale, de mettre en place de nouvelles règles de confidentialité pour les utilisateurs de ses services (Gmail, Google +, Docs, Doodle, etc.) depuis 1er mars 2012. Mais ces «nouvelle règles» ont conduit les 27 autorités européennes de l'informatique et des libertés à lui demander des précisions. Au terme d'un délai de quatre mois, au nom de ses consœurs européennes, la Commission nationale de l'informatique et des libertés française (CNIL) menace de lancer une «action répressive et coordonnée des autorités européennes». Car «Google n'a pas apporté de réponse précise et opérationnelle». 2013 sera-t-elle l’année des menaces sur la sécurité de nos mobiles ?

Si l'on en croit les spécialistes du secteur, les téléphones portables sont de plus en plus exposés aux cyber-attaques. En conséquence, les réflexions autour de la sécurité de ces derniers devraient être au cœur de l'actualité de l'année 2013. Interrogé par le site mobilemarketer.com, John Ceraolo responsable de la sécurité chez 3Cinteractive, confirme les craintes des spécialistes : "La sécurité des mobiles prendra de plus en plus de place en 2013, les temps d'utilisation et notre dépendance à l'objet augmentant de manière exponentielle.

" Parmi les menaces les plus sérieuses, on compte les traditionnels vers informatiques, les infections par "drive-by download" (infection d’un ordinateur par un logiciel malveillant lors d’une simple visite d’un site Web), les botnets (infection par un réseau de "machines zombies") et bien d'autres menaces concrètes. Le système d'exploitation open source Android est actuellement sous le feu des critiques. Gérer les appels et géolocaliser l'enfant : une application pour les parents. Accompagnement de l’enfant ou flicage ? L’application suscite la controverse. (Archive C. Comment sécuriser votre smartphone. Soucieux de protéger votre vie privée, vous avez protégé votre ordinateur, votre tablette. Et votre smartphone ? La plupart des utilisateurs n'utilisent pas de code PIN, de mots de passe et ne vérifient pas les applications qu'ils installent.

Pour éviter les mauvaises surprises, sécurisez donc votre appareil ! Le saviez-vous ? Les hackers sont capables, en installant à votre insu une application sur votre smartphone, de vous surveiller, via l'appareil photo de votre appareil. Une étude de la CNIL (Commission nationale de l'informatique et des libertés) a montré entre autre que 40% des possesseurs de smartphones stockent des données à caractère secrets. Issues Final Commission Report on Protecting Consumer Privacy. Nous faudra-t-il payer pour préserver notre vie privée sur l’internet. "Dans le business de la publication, les lecteurs sont les produits et les consommateurs sont les publicitaires", affirme Dave Winer, paraphrasant une citation célèbre : "Si vous ne voyez pas le produit, c'est que vous êtes le produit". La bulle des données Path, Facebook, Twitter, Foursquare, Instagram, Foodspotting, Yelp, Gowalla et tant d'autres récupèrent les numéros de téléphone de nos contacts et leurs adresses e-mail sur leurs serveurs pour faciliter les appariements, bien souvent sans même en demander la permission ou en informer les utilisateurs.

Pour Uwe Hook, président de la firme de consulting BatesHook, c'est le signe d'un problème majeur. CIO Rules on Personal Data Can Help Balance Privacy with Commerce - The CIO Report. Personal data is a new asset class touching all aspects of society—as potentially valuable a resource in the 21st century as heavily traded physical goods like oil have been during the past hundred years. It’s legal: cops seize cell phone, impersonate owner. In November 2009, police officers in the state of Washington seized an iPhone belonging to suspected drug dealer Daniel Lee. While the phone was in police custody, a man named Shawn Hinton sent a text message to the device, reading, "Hey whats up dogg can you call me i need to talk to you.

" Privacy by Design. Burner - Disposable Phone Numbers for iPhone 3GS, iPhone 4, iPhone 4S, iPhone 5, iPod touch (3rd generation), iPod touch (4th generation), iPod touch (5th generation) and iPad on the iTunes App Store. Un numéro de téléphone jetable pour préserver son identité - Frédéric Galliné sur LePost.fr (10:28) Publié parFrédéric Galliné post non vérifié par la rédaction 12/05/2009 à 10h28 | vues | réactions Une start-up marseillaise a levé les verrous technologiques permettant de délivrer des numéros de téléphone temporaires en masse.

Obtenir en 2 minutes un numéro de téléphone valable 7 jours ou plus, pour être appelé en toute discrétion lors de transactions commerciales ou amoureuses, c’est l'innovation que vient de mettre en ligne la société Tempolib en proposant le premier service de numéro jetable. Aujourd'hui, préserver son identité personnele est une vraie nécessité. De plus en plus de victimes d'usurpation d'identité en France - Faits divers. Les premiers passeports et cartes d'identité électroniques, fabriqués en France, sont utilisés en Belgique et en Lithuanie. © Sipa. [Infographie] 86% des internautes tentés de quitter un site lors de l’inscription Etude_2012_place_des_photos_dans_la_vie_numerique.pdf (Objet application/pdf) Stingrays: The Biggest Technological Threat to Cell Phone Privacy You Don't Know About.

On Friday, EFF and the ACLU submitted an amicus brief in United States v. Rigmaiden, a closely-followed case that has enormous consequences for individuals' Fourth Amendment rights in their home and on their cell phone. Hacker vaillant rien d'impossible. Le fichier des cartes grises vendu à des sociétés privées. Les adolescents sur Twitter, acte II : la mise en scène frénétique de soi.

Les adolescents sur Twitter, acte I : "C'est histoire d'être 'in'". "Bug" Facebook : pas de messages privés, mais des conversations "à caractère privé", selon la CNIL. Une cour américaine juge légale la consultation des e-mails d'un tiers. Lockitron. Les autorités britanniques veulent endiguer le spam sur mobiles. Un développeur tiers responsable de la fuite d'identifiants Apple. E-reputation et bénefs assurés. Un groupe de hackers publie plus d'un million d'identifiants Apple. Design your privacy : pour une licence de partage des données personnelles. La Corée revient sur un dispositif requérant l'identification des internautes. Mobile device security: the insider’s guide. Opinions and tips from the world-leading experts.

Mobile Security & Malware Protection - BullGuard.com. Who’s Watching the N.S.A. Watchers? Reconnaissance faciale : une enquête visant Facebook rouverte en Allemagne. Un site veut mettre fin au "mensonge" des conditions d'utilisation sur Internet. Why we don’t sell ads. Le Phishing cible les gamers sur WoW: Mist of Pandaria. Vie privée : l’exploitation des données personnelles sur la sellette aux Etats-Unis. Last.fm invite ses utilisateurs à changer de mots de passe. Data Use Policy. Our-policy.org. Facebook : Vos données, ce sont aussi un peu les siennes. Institut des sciences humaines et sociales. Souriez, vous êtes identifiés. Adieu Facebook, je t’aimais bien - L'actu Médias / Net. Com_2010_609_fr.pdf (Objet application/pdf) Mémoire et traçabilité. Directive 95/46/CE sur la protection des données personnelles.

STE no. 108 - Convention pour la protection des personnes à l'égard du traitement automatisé des données à caractère personnel. PRIME White Paper — Portal for the PRIME Project. A propos du programme d'action "Identités actives" Texte de réflexion : Pour un habeas corpus numérique - [PRODOPER ] Nous faudra-t-il payer pour préserver notre vie privée sur l’internet. “Privacy by Design”: la technologie au service de la vie privée. Facebook rachète Instagram pour un milliard de dollars.

Data Dealer. Legal, illegal, whatever. Social Media Sites Face Quandary Over Activists’ Use. Facebook, tu me fais peur. Why Twitter’s new policy is helpful for free-speech advocates. CyLab11005.pdf (Objet application/pdf) Do Not Track - Universal Web Tracking Opt Out. How Companies Learn Your Secrets. Why and How iOS Apps Are Grabbing Your Data. Fulltext.pdf (Objet application/pdf) Identity in the Information Society, Volume 3, Number 2. PrimeLife - Privacy and Identity Management in Europe for Life. Online and Digital Identification, Securing Web 2.0, PKI and Digital Certificates.

Lecture numerique. Privacy and Human Rights - Overview. Why I’m Unplugging From Location Based Services Until The Privacy Issue Is Resolved. Fast Capitalism. Dividuals. Internet Privacy. Using_network_science_privacy.pdf (Objet application/pdf) Privacy...?: Foggy thinking about the Right to Oblivion. Qui veut vos données personnelles ?