Les guides de la confiance. Profils d'utilisateurs et droits d'accès : première étape de la sécurité des données. Dans un premier temps, un travail sur les différents profils d’utilisateurs (visiteur, employé avec divers droits, administrateur, etc.) doit permettre de garantir à chacun des droits d’accès aux informations qui le concernent, ni plus, ni moins, au regard de ses attributions dans l’entreprise.

Cette étape assure ensuite la gestion sécurisée de la multiplication et de la multiplicité des utilisateurs. Alors, comment « critériser » les profils utilisateurs ? Trois critères de sélection Dans un premier temps, une typologie des différents utilisateurs du système d’information de l’entreprise sera créée. Collaborateurs, employés, clients, prestataires, administrateurs, tous les profils qui pour des raisons différentes seront amenés à se connecter au système d’information de l’entreprise doit être recensée.

Ensuite, la DSI va définir le périmètre matériel et logiciel du système d’information de l’entreprise. Croisement des critères Garantir confidentialité, disponibilité et intégrité. Sécurité des données - Toute l'actualité de la sécurité. Accueil - CNIL - Commission nationale de l'informatique et des libertés. Guide_securite-VD.pdf. Protection des données personnelles : les entreprises doivent redéfinir leur stratégie. La réforme de la réglementation de protection des données est indispensable La collecte et l’utilisation d’informations permettant d’identifier directement ou indirectement une personne sont déjà réglementées par la directive 95/46/CE et en France par la loi "Informatique et Libertés" du 06/01/1978.

À l’ère du Big data, du Cloud, de la mobilité "Ubi et Orbi" et des objets connectés, une partie des règles édictées en 1995 sont désormais obsolètes. La définition même de "donnée à caractère personnel" fait l’objet de vives discussions, car au-delà de la conformité des traitements de données, il s’agit de limiter les risques d’impact sur la vie privée des personnes que peuvent avoir l’utilisation des nouvelles technologies de communication et de nouveaux traitements d’analyse de données telles que l’analyse prédictive ou prescriptive ou toute autre forme de profilage. 1- 2- « Incremental effect » cf. 3- 4-

Infos pratiques : La protection par le droit d'auteur. Le droit d'auteur français est le droit des créateurs.

Le principe de la protection du droit d’auteur est posé par l’article L. 111-1 du code de la propriété intellectuelle (CPI) qui dispose que « l’auteur d’une œuvre de l’esprit jouit sur cette œuvre, du seul fait de sa création, d’un droit de propriété incorporelle exclusif et opposable à tous. Ce droit comporte des attributs d’ordre intellectuel et moral ainsi que des attributs d’ordre patrimonial ». L’ensemble de ces droits figure dans la première partie du code de la propriété intellectuelle qui codifie notamment les lois du 11 mars 1957, du 3 juillet 1985, du 1er août 2006, du 12 juin 2009 et du 28 octobre 2009. 1 - Le droit d’auteur confère à son titulaire une propriété privative lui permettant de déterminer les conditions d’exploitation de son œuvre Les droits accordés aux auteurs se décomposent en deux séries de prérogatives aux régimes juridiques distincts.

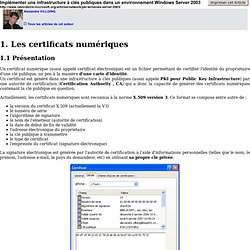

Cette propriété est de nature incorporelle. Les certificats numériques. 1.1 Présentation Un certificat numérique (aussi appelé certificat électronique) est un fichier permettant de certifier l'identité du propriétaire d'une clé publique, un peu à la manière d'une carte d'identité.

Un certificat est généré dans une infrastructure à clés publiques (aussi appelé PKI pour Public Key Infrastructure) par une autorité de certification (Certification Authority , CA) qui a donc la capacité de générer des certificats numériques contenant la clé publique en question. Actuellement, les certificats numériques sont reconnus à la norme X.509 version 3. Ce format se compose entre autre de : la version du certificat X.509 (actuellement la V3) le numéro de série l'algorithme de signature le nom de l'émetteur (autorité de certification) la date de début de fin de validité l'adresse électronique du propriétaire la clé publique à transmettre le type de certificat l'empreinte du certificat (signature électronique) Exemple d'un certificat numérique 1.2.1 Le cryptage 1. 2.

L'archivage électronique : de la dématérialisation à la politique d'archivage, l'omniprésence du droit. Cryptage, logiciels à télécharger.