Sux0r. Tails – La distribution Linux qui protège votre anonymat et votre vie privée. Tails – La distribution Linux qui protège votre anonymat et votre vie privée Si vous cherchez une petite distrib linux sympathique bootable sur un CD/DVD ou une clé USB et qui permet de protéger votre anonymat et votre vie privée, je vous recommande de tester Tails (basée sur une Debian).

Tails vient de sortir en version 0.10 et permet, je cite, de : utiliser Internet de manière anonyme (presque) partout et avec n'importe quel ordinateur : toutes les connexions sortantes vers Internet sont obligées de passer par le réseau Tor ;ne pas laisser de traces sur l'ordinateur que vous utilisez, sauf si vous le demandez explicitement ;utiliser des outils de cryptographie à la pointe pour chiffrer fichiers, emails et messagerie instantanée. Tor est donc mis en place par défaut. Chiffrez vos emails dans Gmail.

Du chiffrement dans le navigateur avec OpenGPG, c'est possible depuis longtemps sur Firefox avec par exemple avec FireGPG malheureusement arrêté (mais encore installable).

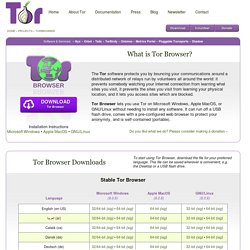

Sur la navigateur de Google par contre, il n'y avait rien jusqu'à encore peu de temps. Mais enjoyez puisque les petits gars de Recurity Labs ont mis au point une extension pour Chrome qui permet de chiffrer vos messages via gmail en utilisant les spécifications officielles OpenPGP et compatible OpenGPG. Tor Browser Bundle. Download the file above, and save it somewhere, then double click on it. (1) Click "Run" then choose the installer's language and click OK (2).

Make sure you have at least 80MB of free disk space in the location you select. If you want to leave the bundle on the computer, saving it to the Desktop is a good choice. If you want to move it to a different computer or limit the traces you leave behind, save it to a USB disk. Click Install (3) Wait until the installer finishes. This may take a few minutes to complete.

Eviter la déconnexion des VPN. Eviter la déconnexion des VPN Si vous utilisez un VPN pour accéder à des sites bloqués, pour masquer votre adresse IP réelle ou pour télécharger comme une brute, vous savez surement que le moindre faux pas peut vous trahir.

Une connexion VPN qui s'arrête et paf, vous êtes exposé avec votre véritable adresse IP. Pas évident non plus à surveiller lorsque vous partez de chez vous, surtout que Windows et Linux (et Mac je crois) ne propose pas par défaut d'options pour reconnecter automatiquement un VPN. Mais pour remédier à cela, il existe 2 softs bien pratiques ! PrivacyBox. Comment contourner la cybersurveillance ? Un article publié dans la revue Hermès revient sur les manières de protéger au mieux ses données personnelles sur Internet.

Dans une démocratie, je considère qu’il est nécessaire que subsiste un espace de possibilité de fraude. Si l’on n’avait pas pu fabriquer de fausses cartes d’identité pendant la guerre, des dizaines de milliers d’hommes et de femmes auraient été arrêtés, déportés, sans doute morts. J’ai toujours été partisan de préserver de minimum d’espace sans lequel il n’y a pas de véritable démocratie. Ces propos n’émanent pas d’un crypto-révolutionnaire, mais de Raymond Forni, considéré comme le “père inspiré de la loi Informatique et libertés“, qui fut d’ailleurs, et par trois fois, vice-président de la CNIL entre 1981 et l’an 2000, un poste qu’il quitta pour devenir président de l’Assemblée Nationale.

Petit manuel de contre-espionnage informatique. GPS, téléphones portables, logiciels espions: les outils de la surveillance se démocratisent.

Conseils utiles pour s'en protéger. Autrefois réservés aux seuls services secrets, les outils et technologies de surveillance, GPS, téléphones et logiciels espions, se “démocratisent” au point que, suite à un reportage de M6, Petits espionnages en famille, montrant comment de plus en plus de gens espionneraient les téléphones portables et ordinateurs de leur futurs (ou ex-) femmes (ou maris), enfants, nounous, Le Parisien/Aujourd’hui en France faisait sa “une”, début 2010, sur la question ( Votre portable devient espion), tout en expliquant qu’espionner les téléphones portables était devenu “un jeu d’enfant” (à toutes fins utiles, en France, leur commercialisation, mais également leur simple détention, n’en est pas moins punie d’un an de prison et de 45 000 euros d’amende). Nombreux sont les médias à s’être penchés sur la question, de façon souvent quelque peu sensationnaliste. Bon voyage . . Les outils du blogueur anonyme et dissident. Le débat sur l'anonymat des blogueurs nous permet de traduire ce billet de l'Electronic Frontier Fondation, qui rappelle comment préserver un certain anonymat et protéger son activité.

Sous la proposition de loi du sénateur Masson transparaît à la fois une méconnaissance de l’Internet, une peur qui en découle et une volonté sous-jacente de contrôle d’un environnement qui échappent aux politiques ne maîtrisent plus depuis longtemps. [Tuto] Avoir un vpn facilement avec votre serveur ! » GeekBox - Une compilation des meilleurs outils pour H*dopi ! Tor2web: visit anonymous websites. Hidden Service Configuration Instructions. Tor allows clients and relays to offer hidden services.

That is, you can offer a web server, SSH server, etc., without revealing your IP address to its users. In fact, because you don't use any public address, you can run a hidden service from behind your firewall. If you have Tor installed, you can see hidden services in action by visiting this sample site. This page describes the steps for setting up your own hidden service website. For the technical details of how the hidden service protocol works, see our hidden service protocol page. Step Zero: Get Tor working Before you start, you need to make sure: Tor is up and running, You actually set it up correctly.

Windows users should follow the Windows howto, OS X users should follow the OS X howto, and Linux/BSD/Unix users should follow the Unix howto. Step One: Install a web server locally. Préservez votre anonymat sur un réseau en IPv6. Dans un réseau local fonctionnant en IPv6, les adresses IP générées de manière automatique (par exemple avec DHCPv6), sont construites à partir de l'adresse MAC de la carte réseau de la machine.

Vous le comprenez, cela peut poser quelques problèmes d'anonymat car il est alors possible à partir de votre adresse IPv6, de déterminer la machine qui y correspond. (Et donc vous trouver ! #fear) Il est toutefois possible de se générer une adresse IPv6 sur le réseau qui permette de protéger son anonymat. Voici les quelques commandes à connaitre : Sous Windows 7, pour savoir si votre IPv6 est "anonymisée", tapez dans une invite de commande MSDOS : netsh interface ipv6 show privacy Pour activer le mode anonymisant IPv6, entrez la commande suivante : netsh interface ipv6 set privacy state=enabled Ensuite sous OSX (et FreeBSD): sudo sysctl -w net.inet6.ip6.use_tempaddr=1 (pensez à relancer l'interface réseau avec un ifconfig en0 down suivi d'un ifconfig en0 up) net.inet6.ip6.use_tempaddr=1.