Internet des objets : Orange jette son dévolu sur Lora. Et de deux !

Après avoir laissé planer le suspens un certain temps, Orange a finalement décidé d’adopter le protocole Lora pour opérer son réseau dédié à l’Internet des objets (IoT). Il rejoint ainsi Bouygues Telecom qui, en mars dernier, prévoyait de couvrir 500 communes d’ici la fin de l’année sous ce protocole soutenu par la Lora Alliance. Le consortium regroupe une quinzaine d’acteurs, dont quelques poids lourds comme IBM ou Cisco, des industriels des composants et des opérateurs (dont Bouygues). L’alliance se donne notamment pour objectif de faire de Lora un standard de communication pour l’IoT. Le protocole permet d’opérer des échanges bidirectionnels à faible débit entre objets alimentés par des batteries afin de garantir leur autonomie énergétique plusieurs années (jusqu’à 10 ou 15 ans). Une lame de fond dans les années à venir Le réseau Internet des objets d’Orange sous Lora sera opérationnel dès le 1er trimestre 2016 et sera déployé au niveau national.

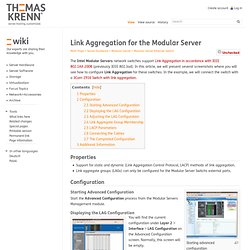

Flash-memory-failures-in-the-field-at-facebook_sigmetrics15. Link Aggregation for the Modular Server - Thomas-Krenn-Wiki. The Intel Modular Servers network switches support Link Aggregation in accordance with IEEE 802.1AX-2008 (previously IEEE 802.3ad).

In this article, we will present several screenshots where you will see how to configure Link Aggregation for these switches. In the example, we will connect the switch with a 3Com 2916 Switch with link aggregation. Properties Support for static and dynamic (Link Aggregation Control Protocol, LACP) methods of link aggregation. Link aggregate groups (LAGs) can only be configured for the Modular Server Switchs external ports. Configuration Starting advanced configuration Starting Advanced Configuration. Video Tutorials. Watch these videos that explain how to use Anuko products.

Each video is a small clip focused on a specific topic. Contact us if you have any questions not answered on this website. World Clock.

Sécurité sur un serveur expert - Bienvenue sur le wiki Gandi. Formations (vidéos) Proactive tools. @Stake LC5 LC4 is a password auditing and recovery application.

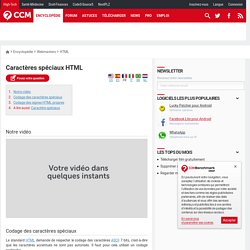

It helps administrators secure Windows-authenticated networks through comprehensive auditing of Windows NT and Windows 2000 user account passwords. LC4 recovers Windows user account passwords to streamline migration of users to another authentication system or to access accounts whose passwords are lost. @STAKE security tools list This is another list with security related tools, maintained by former l0pht, now @stake. AbuseHelper. Caractères spéciaux HTML. Notre vidéo Codage des caractères spéciaux Le standard HTML demande de respecter le codage des caractères ASCII 7 bits, c'est-à-dire que les caractères accentués ne sont pas autorisés.

Il faut pour cela utiliser un codage particulier. Pour coder un caractère accentué, il suffit de saisir une combinaison précédée du caractère & et terminée par un point-virgule (;). Voici la liste représentations HTML des caractères ASCII de 128 à 255 : Codage des signes HTML propres Certains caractères ont une signification particulière en HTML, ayant une incidence forte sur le formatage de la page; il s'agit des caractères <, >, " et &<ital></ital>. Lorsque ces caractères sont utilisés dans un texte contenu dans une page web, il est donc impératif de les coder en HTML, au risque sinon de provoquer une erreur d'affichage dans le navigateur. Search. Tools for database and network management - Synametrics Technologies. How To Crack WPA / WPA2 (2012) - Security Myths, Tips, Conclusion.

Fri, 26 Oct 2012 12:40 Scott DeLeeuw WPA-PSK Security Myths Although not strictly related to WPA-PSK cracking, there are two security myths that deserve debunking.

Myth 1: Disabling the SSID Broadcast Secures your WLAN "Cloaking" your SSID might sound good on the surface. But programs like Kismet that are capable of monitoring wireless network traffic are also able to "decloak" access points by listening to traffic between the clients and the access point. For Kismet, this process takes only a few minutes of relatively light network traffic. Myth 2: Filtering MAC Addresses Secures Your WLAN This idea again sounds good on the surface: limit the computers that can connect by their MAC addresses. 1) Physically maintaining the table of acceptable MAC addresses becomes more burdensome as your network grows.2) MAC addresses can be easily spoofed.

Kismet, in particular, excels at this with its AP "clients" view which lists, among other things, client MAC addresses, which we see in Figure 14 below. Supervision. Fonction qui consiste à indiquer et à commander l’état d’un appel, d’un système ou d’un réseau.

Les solutions de supervision permettent de remonter des informations techniques et fonctionnelles du système d’information. L’informatique étant devenue l’épine dorsale de l’entreprise quel que soit son secteur d’activité, le système d’information est au centre de l’activité de différentes entités métiers et doit fonctionner pleinement et en permanence pour garantir l’efficacité de l’entreprise. A tous les niveaux, les réseaux, les terminaux utilisateurs, les serveurs d’applications et les données constituent autant de maillons sensibles dont la disponibilité et la qualité de service conditionnent le bon fonctionnement de l’entreprise.

Les problèmes liés à l’informatique doivent donc être réduits au minimum, car une indisponibilité du système d’information a des impacts très préjudiciables sur l’activité et sur la notoriété d’une entreprise. OpenFlow - Enabling Innovation in Your Network. HubiC - Cloud NAS - OVH. Free software. Gestion de projet. How to Start Networking in Backtrack.