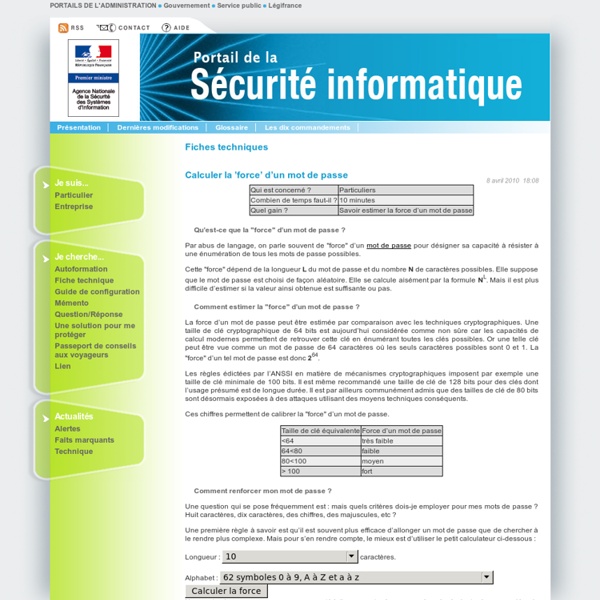

Mot de passe Mot de passe 22 mars 2007 17:25 Dans un système d’information, un mot de passe est souvent l’élément dont l’efficacité repose le plus sur l’utilisateur. mot de passe Les mots de passe forts La force d’un mot de passe dépend de sa longueur et du nombre de possibilités existantes pour chaque caractère le composant. Choisir et retenir un mot de passe fort Un mot de passe long et ne comportant pas de mots du dictionnaire peut être difficile à retenir, et sera souvent inscrit sur un bout de papier à côté du poste, ce qui pourrait compromettre la sécurité de celui-ci dans un environnement partagé. phonétique : "J’ai acheté 3 CD pour cent euros cet après-midi" : ght3CD%E7am ; méthode des premières lettres : "Un tiens vaut mieux que deux tu l’auras" : 1tvmQ2tl’A. L’utilisation de caractères spéciaux, de chiffres et de majuscules peut être réalisée avec ces deux méthodes. Recommandations Avoir des mots de passe de 12 caractères minimum, si possible de 16 caractères. Attaque par force brute

KeePass Password Safe Moi je mooc, et vous? Le MOOC en 4 lettres MOOC est donc un acronyme anglais (« Massive Open Online Course ») qui a fait la une de nombreux journaux. Sa traduction en français CLOM, pour Cours en Ligne Ouvert et Massif, n'est pas forcément beaucoup plus explicite. Détaillons quelque peu. Il s'agit donc d'un Cours, au sens universitaire, avec un début, une fin, une équipe d'enseignants qui accompagne les étudiants, une acquisition de connaissances et des activités qui permettent d'appliquer ces nouvelles connaissances. Ce cours est en Ligne et Ouvert, ce qui signifie que n'importe quel internaute intéressé peut s'inscrire, et devenir — plutôt qu'un étudiant — un participant à ce cours. L'attribut Massif est ainsi une conséquence de cette ouverture puisque, si la communication et le bouche à oreille fonctionnent bien, plusieurs milliers, voire dizaines ou centaines de milliers, d'internautes peuvent s'y inscrire. Creative Co Rien ne change, et tout change

50 raccourcis clavier pour les réseaux sociaux Pour gagner du temps, la plupart des logiciels et des services en ligne proposent des raccourcis clavier. Nous avons récemment rassemblé 42 raccourcis clavier pour Windows, une bonne manière de booster sa productivité sur de nombreux logiciels de bureau. Les services de Google proposent aussi beaucoup de raccourcis, pour rédiger un nouveau message sur Gmail ou créer rapidement un nouvel événement sur Google Agenda. Évidemment, les réseaux sociaux disposent eux-aussi de leurs propres raccourcis clavier. Voici ceux que vous devez connaître pour Facebook, Twitter, Google+ et YouTube. Les raccourcis clavier Facebook Sur Facebook, la plupart des raccourcis clavier utilisent la touche ALT, suivie d’un chiffre. Ecrire un nouveau message : ALT+MRevenir au fil d’actualité : ALT+1Accéder au profil : ALT+2Accéder à la messagerie : ALT+4Passer au prochain post : JRevenir au post précédent : KAimer / Ne plus aimer une photo (lightbox) : L Les raccourcis clavier Twitter Les raccourcis clavier Google+

C'est décidé, je suis visible sur le Web ! Keepass Casser une clé wep/wpa avec la suite Aircrack-ng Introduction Ce tutoriel met en avant un cas simple de crack de clé WEP/WPA-PSK. Le but est de vous familiariser avec les faiblesses du réseau WIFI. Lexique AP (Access Point) : Un point d'accès est un récepteur réseau (ici sans fil), permettant de relier un client sans fil, à un réseau. Présentation des outils nécessaires Airmon-ng Mettre en mode monitoring votre carte réseau sans fil. Airodump-ng On pourra rechercher des réseaux sans fil grâce à airodump-ng, il permet également de capturer les flux de ces réseaux, indispensables pour trouver la clé. Aireplay-ng Ce programme servira à générer des paquets qui augmenteront le trafic de l'AP(Access Point). airolib-ng Gestionnaire d'essid et de table de hash, ceci optimise de manière considérable le bruteforce lui faisant gagner un temps précieux. packetforge-ng Cet outil, nous aidera à mettre en place une requête (ARP dans notre cas, mais d'autres protocoles sont disponibles). Aircrack-ng Configurer sa carte en mode monitoring airmon-ng ifconfig ip

Publier, s’exprimer en ligne : guide pédagogique et quiz Le SCEREN-CRDP Mission TICE de l’Académie de Versailles a publié début mars 2012 le mémotice : Publier, s’exprimer en ligne. Cette brochure à vocation pédagogique offre des pistes pour les jeunes afin de maîtriser leur expression sur Internet dans le but d’une publication que ce soit sur les réseaux sociaux (Facebook…), sur un blog, dans un forum… Si la possibilité de publier en ligne permet de valoriser une oeuvre en la rendant disponible sur le Web, il est nécessaire également de s’attacher au respect des règles et conventions, idées reçues et de la netiquette (appelée « média-attitude »). La brochure est librement téléchargeable (en pdf) en fichier de 4 pages et en format A4 plié. S’exprimer en ligne : quelles responsabilités ? Le mémotice Publier : s’exprimer en ligne explicite en de courts paragraphes la diversité de ce que recouvre l’expression en ligne en terme de médias (textes, photos, vidéos…) avec des conseils pour être un internaute responsable. Définition du verbe publier

Phishing Initiative - Soumettez vos phishing présumés afin de contribuer à la lutte ! 6 conseils d’expert pour protéger votre identité en ligne Nico Sell, organisatrice de la convention de pirates informatiques DEF CON, a paratgé sur Internet 6 conseils afin de sauvegarder nos données personnelles et de protéger celles-ci de toute usurpation. Selon la célèbre hacker qui a fondé l’application Wickr, une messagerie instantanée chiffrée qui autodétruit les messages, malgré les révélations de l’affaire Snowden sur l’espionnage en ligne, l’utilisateur possède encore plusieurs outils afin de protéger son identité en ligne. Nico Sell n’a pas de compte Twitter et Facebook et lorsqu’elle n’utilise pas son smartphone, elle garde celui-ci dans une cage de Faraday. « Je pense que Google et Facebook, dans 30 ans, apparaîtront comme les industriels véreux de notre époque », a-t-elle déclaré cette année à Inc. Voici 6 astuces simples pour préserver votre sécurité en ligne. 1. Vous ne pouvez pas accéder aux sites de réseautage social comme Facebook si vous ne révélez pas votre date de naissance. 2. 3. 4) Couvrez vos caméras

Gérer ses profils et ses identités | Internet responsable Page mise à jour le 01 septembre 2011 Savoir quelles informations personnelles il est pertinent de divulguer sur Internet. Comprendre les enjeux liés à l’exploitation des identités numériques et posséder les clés permettant d’organiser, en particulier, la distinction entre vie privée et vie professionnelle sur Internet. Cas concret Mathias est élève en BTS. en tant qu’élève pour communiquer avec ses enseignants et utiliser les outils en ligne du lycée ;dans sa vie professionnelle pour prendre contact avec des professionnels et parfois pour trouver un emploi saisonnier ;en tant qu’artiste pour mettre en valeur ses créations vidéo ;dans sa vie personnelle pour communiquer avec ses amis, écouter de la musique, Toutes ces identités sont différentes et les informations que Mathias fait figurer sont très variables. Les bonnes questions à se poser Quelles informations sont essentielles lors de l’inscription sur un site internet ? Présentation Témoignage 1. 2. Conseils Dans tous les cas : Les lois

Quelle démarche adopter en cas d’infection par des chevaux de Troie et des virus ? Quelle démarche adopter en cas d’infection par des chevaux de Troie et des virus ? 19 décembre 2007 19:07 Pour accéder aux fiches techniques : virus ; vers (infection et propagation) ; chevaux de Troie Accéder aux définitions Nul n’est à l’abri d’attaques par des logiciels malveillants. Si vous savez quel code malveillant a infecté votre ordinateur, vous pouvez visiter l’un des nombreux sites consacrés aux antivirus et télécharger un outil de suppression des virus. 1. Si vous avez accès à un service d’assistance informatique, alertez le immédiatement et suivez les instructions qui vous seront données. 2. En fonction du type de cheval de Troie ou de virus, les intrus peuvent non seulement accéder à vos informations personnelles mais également utiliser votre ordinateur pour attaquer d’autres ordinateurs. Pour ce faire, le meilleur moyen est de débrancher physiquement le câble ou la ligne téléphonique. 3. 4. 5. 6. 7. mettez en œuvre une procédure de sauvegarde systématique ;