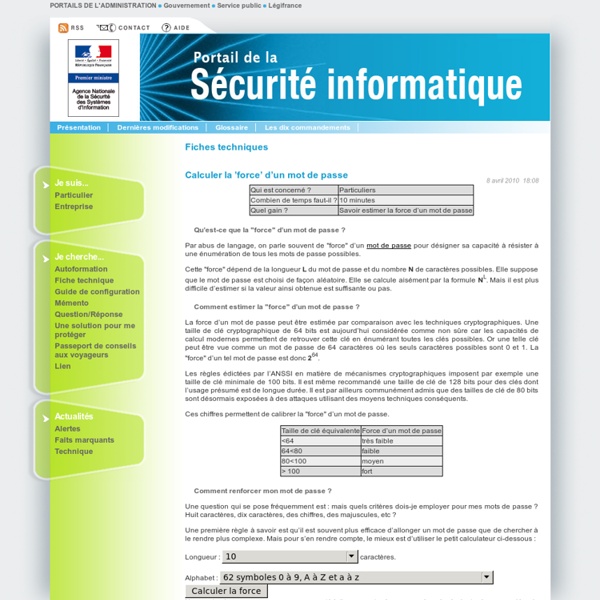

Mot de passe Mot de passe 22 mars 2007 17:25 Dans un système d’information, un mot de passe est souvent l’élément dont l’efficacité repose le plus sur l’utilisateur. mot de passe Les mots de passe forts La force d’un mot de passe dépend de sa longueur et du nombre de possibilités existantes pour chaque caractère le composant. Choisir et retenir un mot de passe fort Un mot de passe long et ne comportant pas de mots du dictionnaire peut être difficile à retenir, et sera souvent inscrit sur un bout de papier à côté du poste, ce qui pourrait compromettre la sécurité de celui-ci dans un environnement partagé. phonétique : "J’ai acheté 3 CD pour cent euros cet après-midi" : ght3CD%E7am ; méthode des premières lettres : "Un tiens vaut mieux que deux tu l’auras" : 1tvmQ2tl’A. L’utilisation de caractères spéciaux, de chiffres et de majuscules peut être réalisée avec ces deux méthodes. Recommandations Avoir des mots de passe de 12 caractères minimum, si possible de 16 caractères. Attaque par force brute

KeePass Password Safe C'est décidé, je suis visible sur le Web ! Keepass Publier, s’exprimer en ligne : guide pédagogique et quiz Le SCEREN-CRDP Mission TICE de l’Académie de Versailles a publié début mars 2012 le mémotice : Publier, s’exprimer en ligne. Cette brochure à vocation pédagogique offre des pistes pour les jeunes afin de maîtriser leur expression sur Internet dans le but d’une publication que ce soit sur les réseaux sociaux (Facebook…), sur un blog, dans un forum… Si la possibilité de publier en ligne permet de valoriser une oeuvre en la rendant disponible sur le Web, il est nécessaire également de s’attacher au respect des règles et conventions, idées reçues et de la netiquette (appelée « média-attitude »). La brochure est librement téléchargeable (en pdf) en fichier de 4 pages et en format A4 plié. S’exprimer en ligne : quelles responsabilités ? Le mémotice Publier : s’exprimer en ligne explicite en de courts paragraphes la diversité de ce que recouvre l’expression en ligne en terme de médias (textes, photos, vidéos…) avec des conseils pour être un internaute responsable. Définition du verbe publier

Phishing Initiative - Soumettez vos phishing présumés afin de contribuer à la lutte ! Gérer ses profils et ses identités | Internet responsable Page mise à jour le 01 septembre 2011 Savoir quelles informations personnelles il est pertinent de divulguer sur Internet. Comprendre les enjeux liés à l’exploitation des identités numériques et posséder les clés permettant d’organiser, en particulier, la distinction entre vie privée et vie professionnelle sur Internet. Cas concret Mathias est élève en BTS. en tant qu’élève pour communiquer avec ses enseignants et utiliser les outils en ligne du lycée ;dans sa vie professionnelle pour prendre contact avec des professionnels et parfois pour trouver un emploi saisonnier ;en tant qu’artiste pour mettre en valeur ses créations vidéo ;dans sa vie personnelle pour communiquer avec ses amis, écouter de la musique, Toutes ces identités sont différentes et les informations que Mathias fait figurer sont très variables. Les bonnes questions à se poser Quelles informations sont essentielles lors de l’inscription sur un site internet ? Présentation Témoignage 1. 2. Conseils Dans tous les cas : Les lois

Quelle démarche adopter en cas d’infection par des chevaux de Troie et des virus ? Quelle démarche adopter en cas d’infection par des chevaux de Troie et des virus ? 19 décembre 2007 19:07 Pour accéder aux fiches techniques : virus ; vers (infection et propagation) ; chevaux de Troie Accéder aux définitions Nul n’est à l’abri d’attaques par des logiciels malveillants. Si vous savez quel code malveillant a infecté votre ordinateur, vous pouvez visiter l’un des nombreux sites consacrés aux antivirus et télécharger un outil de suppression des virus. 1. Si vous avez accès à un service d’assistance informatique, alertez le immédiatement et suivez les instructions qui vous seront données. 2. En fonction du type de cheval de Troie ou de virus, les intrus peuvent non seulement accéder à vos informations personnelles mais également utiliser votre ordinateur pour attaquer d’autres ordinateurs. Pour ce faire, le meilleur moyen est de débrancher physiquement le câble ou la ligne téléphonique. 3. 4. 5. 6. 7. mettez en œuvre une procédure de sauvegarde systématique ;

PIM Test en ligne » Le passeport Internet et multimédia (PIM) Moyen au service de l’ « alphabétisation numérique « , le PIM vise à faciliter la découverte et l’appropriation des TIC et des principaux usages de l’internet par le grand public. Cette initiation est assurée dans les espaces publics numériques (EPN). Le PIM est un instrument de formation et d’évaluation des compétences acquises. Ce n’est pas une certification professionnelle, mais une attestation des capacités à utiliser un équipement informatique et les services de base d’internet. Ces capacités sont définies dans un référentiel national. S’adressant à un public débutant, la préparation du PIM implique un accompagnement par des animateurs formés à l’apprentissage des TIC. Pour contacter l‘Agence du Numérique à propos du PIM : netpublic@recherche.gouv.fr A qui s’adresse le PIM ? Où peut-on passer le PIM ? Une affiche de présentation du PIM est disponible pour l’information du public dans les sites qui le proposent. Contexte 2011 : 784 PIM passés ; 574 PIM délivrés 73% de réussite (à suivre…)

Sauvegarde Sauvegarde 20 décembre 2007 18:10 Sauvegarder, c’est mettre en lieu sûr des informations pour les récupérer en cas de besoin. Règles d’or Essayer et apprivoiser les logiciels de récupération (restauration) et de sauvegarde. Mettre en lieu sûr les disques d’installation (système, logiciels, périphériques). Sauver régulièrement les données (selon leur importance, la vitesse de modification, la quantité...). Éloigner de l’ordinateur le support des sauvegardes de ses données. Vérifier la lisibilité des sauvegardes, cela entraîne à l’utilisation du logiciel de récupération. Sauvegarde Plus en détails Le meilleur moyen de ne pas perdre ses données est d’avoir toujours au moins une copie en lieu sûr, appelée sauvegarde. En plus des données, vous pouvez sauvegarder votre système et vos logiciels, mais en général, ils sont fournis avec des moyens de réinstallation qui rendent cette sauvegarde moins importante que celle des données. Voir aussi : fiche technique K3B

LES LIENS UTILES La CNIL La Comission Nationale de l’Informatique et des Libertés, veille “au respect de l’identité humaine, de la vie privée et des libertés dans un monde numérique”. Sur le site vous trouverez toutes les informations concernant vos libertés mais aussi vos responsabilités sur le web. Des dossiers sont également à votre disposition sur différents thèmes tels que l’éducation, la publicité, l’identité numérique,... mais aussi des actualités toujours en rapport avec l'informatique et vos libertés. Particuliers, sur le site vous pouvez : - Déposer une plainte en ligne - Trouver des modèles de courriers - Trouver vos différents droits Professionnels, sur le site vous pouvez : - Déclarer un fichier - Trouver des modèles de mention CNIL Fermer Le Ministère de l’Intérieur Le ministère de l’intérieur à plusieurs pages dédiés aux conseils sur internet . Dans ces différentes rubriques vous seront indiqués les liens à suivre si vous souhaitez dénoncer ou porter plainte pour un de ces délits. Fermer

Les moteurs de recherche qui protègent votre vie privée Les moteurs de recherche qui protègent votre vie privée YACY (logiciel libre à télécharger)