Le classement des mots de passe les plus pourris Temps de lecture: 2 min — Repéré sur Vice US Le gestionnaire de mots de passe spécialisé NordPass vient de publier la liste des codes utilisés par les internautes pour protéger leur ordinateur et comptes en tous genres. Le constat est simple: nos mots de passe sont toujours aussi ridicules et faciles à deviner. Les internautes ont une fâcheuse tendance à utiliser les mêmes codes de protection que les autres. Selon Nord Pass, parmi les 200 mots de passe les plus utilisés en 2020, seuls 78 sont différents par rapport à l'année dernière. On retrouve ainsi en tête de liste des suites de chiffres. Parmi les indémodables qui stagnent dans le top 25, l'on trouve qwerty, juste devant I love You et 654321. Davantage de mots de passe Autre phénomène intéressant à noter: on aurait aujourd'hui davantage de mots de passe à gérer qu'auparavant. La raison?

Faille Heartbleed : les sites pour lesquels il est conseillé de changer son mot de passe Le Monde.fr | • Mis à jour le | Par Michaël Szadkowski Deux jours après la révélation d'une faille de sécurité au sein du protocole OpenSSL, baptisée « Heartbleed », cette dernière est décrite par certains comme « le pire cauchemar » qui puisse arriver concernant la sécurité des échanges sur Internet. Le logiciel libre OpenSSL est installé sur les serveurs de très nombreux sites pour établir des connexions chiffrées et sécurisées entre ce dernier et ses utilisateurs. De très nombreux sites Internet utilisent OpenSSL pour sécuriser leurs échanges. Le bug Heartbleed (dont l'origine se trouve être une erreur de programmation d'un développeur allemand) permet, en théorie, à des pirates informatiques de pouvoir récupérer un grand nombre d'informations sur les utilisateurs des sites utilisant ce protocole de sécurité (leurs identifiants et mots de passe, leurs codes de cartes bancaires, etc.). Lire : Que sait-on de « Heartbleed », l'inquiétante faille de sécurité sur Internet ? Facebook.

Calculer la « force » d’un mot de passe Qu’est-ce que la « force » d’un mot de passe ? Par abus de langage, on parle souvent de « force » d’un mot de passe pour désigner sa capacité à résister à une énumération de tous les mots de passe possibles. Cette « force » dépend de la longueur L du mot de passe et du nombre N de caractères possibles. Elle suppose que le mot de passe est choisi de façon aléatoire. Elle se calcule aisément par la formule NL. Comment estimer la « force » d’un mot de passe ? La force d’un mot de passe peut être estimée par comparaison avec les techniques cryptographiques. Les règles édictées par l’ANSSI en matière de mécanismes cryptographiques imposent par exemple une taille de clé minimale de 100 bits. Ces chiffres permettent de calibrer la « force » d’un mot de passe. Comment renforcer mon mot de passe ? Une question qui se pose fréquemment est : mais quels critères dois-je employer pour mes mots de passe ? Quelques résultats typiques

Creer-Un-Mot-De-Passe-Securise / Tutothèques Public visé Tous, les débutants sur Internet. Durée atelier 1h30 (maximum) Pré requis Utiliser un ordinateur de manière simple. Disposer d'une connexion internet active. Avoir une adresse E-mail active (être en mesure de l'ouvrir en début d'atelier) et savoir l'utiliser (recherche d'un email reçu). Intention pédagogique Savoir comment créer un mot de passe "fort" et être en mesure de s'en souvenir pour accéder à un site web en ligne. Objectifs pédagogiques Les personnes à l’issue de la séquence devraient être capable en autonomie : de s'inscrire à un site web et de pouvoir y retourner de manière autonome. La base de l'exercice pratique utilise le site web site PIXABAY, qui après inscription qui propose des images gratuites libre d'utilisation. Mots-clefs Scénario / Déroulement de la séquence Etape 1 : Accueil et présentation des objectifs (5 min).Demander (et noter) à chaque participant son niveau informatique, et pourquoi il est présent dans ce stage. On apprend en faisant Etape 2 : Le mot de passe

Sécurité : comment choisir un bon mot de passe et le protéger ? Si vous lisez cette page, c’est que vous vous intéressez un minimum à la sécurité de vos données, et c’est déjà un excellent début. Nous avons voulu récapituler ici les règles essentielles à connaître pour la composition et la préservation d’un mot de passe. Nous en avons identifié 10 mais nous n’hésiterons pas à casser ce joli compte rond si cela s’avérait nécessaire à l’avenir. 1. Plus votre accès sera unique, moins il aura de chances d‘être forcé. Veillez aussi à ce que le mot de passe soit long avec au moins 8 caractères. source Le saviez-vous ? En attendant une généralisation de ce protocole de sécurité, lisez la suite… 2. On le voit chaque année avec le classement annuel des mots de passe les plus utilisés, les accès trop simples et trop répandus sont les plus vulnérables. Si vous vous pensez plus malin que les autres en jouant sur l‘évidence, c’est raté, ou du moins c’est dangereux. Partez du principe que dès c’est facile à retenir, c’est facile à trouver. 3. 4. 5. Pourquoi ? 6. 7.

Assurer sa sécurité numérique : Téléchargez le kit de sensibilisation aux risques numériques 4 thématiques pour se protéger et agir face aux risques cyber. Par Cybermalveillance.gouv.fr En juin 2018, le dispositif national Cybermalveillance.gouv.fr (partenaire de l'initiative France Num) a mis en ligne le 1er volet de son kit de sensibilisation au risque numérique pour sensibiliser les professionnels (entreprises, associations, administrations) et les particuliers. Il est disponible à cette adresse gratuitement via un simple clic : Dans ce kit, vous trouverez des contenus pédagogiques à la portée de chacun : des vidéos, des mémos, des fiches pratiques et des fiches réflexes, mais aussi de quoi organiser au sein de votre structure, une vraie sensibilisation, et partager les bonnes pratiques en matière de cybersécurité, sécurité du numérique. Découvrez le kit de sensibilisation et diffusez-le au sein de votre entreprise Un 2e volet du kit en préparation : Inscrivez-vous pour le recevoir

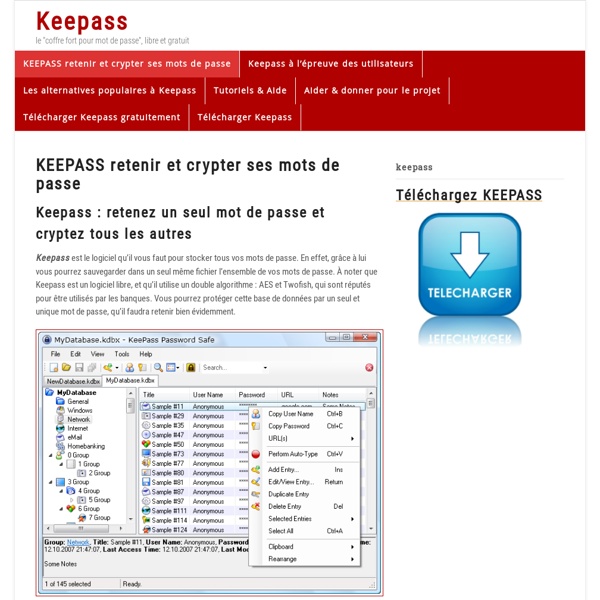

Keepass.fr - Télécharger Keepass pour PC et Mac Comment bien choisir son gestionnaire de mots de passe ? Avez-vous déjà fait le compte du nombre de mots de passe que vous devez retenir ? Entre les différents services de l'État (impôts, Assurance maladie, dossier médical…), les banques, les sites commerçants, les services de streaming musical ou vidéo, les forums de discussion, sans parler des différentes applications sur smartphones, le chiffre peut rapidement devenir astronomique. À moins de vous appeler Sébastien Martinez, retenir de tête tous vos mots de passe relève de la gageure. Devant la montagne d'informations à retenir, plusieurs stratégies se mettent en place. Une étude menée en 2019 par le National Cyber Security Centre anglais a montré que les mots de passe 123456 et 123456789, respectivement utilisés par 23,6 et 7,7 millions de personnes, des mots de passe simples tout comme le fameux wxcvb. Des méthodes mnémotechniques La première étape consiste donc à créer des mots de passe que l'on pourra qualifier de robustes. Authentification à plusieurs facteurs Bitwarden Dashlane LastPass

5 arguments pour adopter le gestionnaire de mots de passe Vous utilisez plusieurs dizaines de comptes en ligne, mais votre mémoire vous fait défaut lorsqu'il s'agit de gérer un mot de passe par compte ? Un outil permet de faciliter et de sécuriser le stockage et la gestion de vos mots de passe : le gestionnaire de mots de passe. Evitez l’indigestion de mots de passe Un bon gestionnaire de mots de passe est un logiciel qui stocke tous vos mots de passe et les protège en les chiffrant. fichier Un fichier est un traitement de données qui s'organise dans un ensemble stable et structuré de données. texte ou un post-IT. La saisie du mot de passe maitre ouvre le « coffre-fort » contenant tous vos mots de passe. Générez des mots de passe en béton En plus de stocker vos mots de passe, certains gestionnaires vous proposent d’en générer des nouveaux. Utilisez le gestionnaire sur tous vos terminaux ! La plupart des gestionnaires proposent une version mobile à emporter sur votre smartphone, votre tablette ou votre ordinateur portable.

Support Mozilla : Créer des mots de passe sûrs pour protéger votre identité | Assistance de Vie privée et sécurité Choisir des mots de passe plus sûrs vous permet de mieux protéger votre identité numérique. Cet article ainsi qu’une vidéo en anglais vous montrent comment créer des mots de passe sûrs et faciles à mémoriser. Vous pouvez créer un mot de passe à partir d’une simple phrase. Utilisez par exemple la première lettre de chaque mot de cette phrase et remplacez pour plus de sécurité le « à » par « @ », vous obtenez alors : Lbedaur@tld Le mot de passe exemple est assez robuste, mais rendez-le encore plus robuste en y ajoutant des caractères spéciaux. #Lbedaur@tld: Vous pouvez utiliser ce nouveau mot de passe sur plusieurs sites web différents en ajoutant un préfixe ou un suffixe associé mnémoniquement au site. Vous pouvez encore renforcer la sécurité de votre mot de passe en alternant majuscules et minuscules pour votre tout nouveau « complément ». #Lbedaur@tld:AmZ pour AmazonfcB#Lbedaur@tld: pour Facebook#Lbedaur@tld:YtB pour YouTubedRm#Lbedaur@tld: pour Drumbeat

Cybermalveillance.gouv.fr : bien gérer ses mots de passe Messageries, réseaux sociaux, banques, administrations et commerces en ligne, réseaux et applications d’entreprise… la sécurité de l’accès à tous ces services du quotidien repose aujourd’hui essentiellement sur les mots de passe. Face à leur profusion, la tentation est forte d’en avoir une gestion trop simple. Une telle pratique serait dangereuse, car elle augmenterait considérablement les risques de compromettre la sécurité de vos accès. 1. Ainsi en cas de perte ou de vol d’un de vos mots de passe, seul le service concerné sera vulnérable. Dans le cas contraire, tous les services pour lesquels vous utilisez le même mot de passe compromis seraient piratables. 2. Une technique d’attaque répandue, dite par « force brute », consiste à essayer toutes les combinaisons possibles de caractères jusqu’à trouver le bon mot de passe. 3. Une autre technique d’attaque utilisée par les pirates est d’essayer de « deviner » votre mot de passe. Comment créer un mot de passe solide ? 4. 5. 6. 7. 8. 9. 10.

CNIL : le mot de passe de votre boite email Pour votre boite mail : un mot de passe solide Vous devez utiliser un mot de passe propre et unique pour vous connecter à votre webmail et surtout ne pas l’utiliser pour un autre compte. Pour savoir comment créer et gérer un mot de passe fort, rendez-vous sur notre fiche " Les conseils pour un bon mot de passe ". Pourquoi c’est important ? Utiliser le même mot de passe pour votre compte de messagerie et votre compte de réseau social est une pratique risquée. De plus, une fois l’accès à votre messagerie obtenu, il deviendra possible de voir la liste des messages d’inscriptions à vos comptes sur différents sites (si vous ne les avez pas supprimés de votre boîte). [CONSEIL] - En parallèle d’un bon mot de passe : L’initiative haveibeenpwened est un site conçu par Troy Int, informaticien indépendant.

Le projet Richelieu, une liste des mots de passe français les plus courants à destination des équipes sécurité | Accompagnement Cybersécurité des Structures de Santé Le projet Richelieu est un nouveau projet diffusé sur la plateforme GitHub et regroupant une liste des 20 000 mots de passe français les plus utilisés. Le projet sur GitHub est maintenu par Maxime Alay-Eddine et Paul Barbaste, deux développeurs d'outils en cybersécurité. Richelieu est distribué sous licence CC BY 4.0, ce qui signifie que le contenu de sa base peut être réutilisé, sous réserve d'en mentionner l'origine et d'en redistribuer toute modification ou adaptation sous la même licence. L'objectif du projet est de fournir aux responsables en sécurité et "pen-testeurs" français un dictionnaire ouvert avec les mots de passe les plus communs, afin qu'ils soient en mesure d'évaluer leurs vulnérabilités avec un jeu de données représentatifs (par exemple en effectuant des attaques par dictionnaire ou par force brute sur leur propre système d'information). Cette base a été construite à partir de la diffusion massive d'identifiants de connexion survenues ces dernières années.