TheKindaGirly

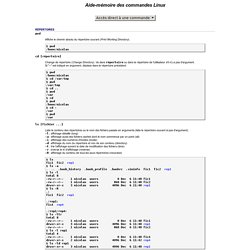

Personnelle. POO. ISI10 : Sécurité Informatique. SR04 : Réseaux Informatiques. Architecture des systèmes d'information. Big data & décisionnel. Management des systèmes d'information. Projet professionnel. Utilisation MAC. Sécurité de l'internet des objets. Recrutement via les réseaux sociaux et gestion de son identité n. Applications. Linux_vi_f77.pdf. Aide-mémoire des commandes Linux. Cat <fichier ...

> Affiche le contenu des fichiers texte passés en arguments. $ cat fictexte Je vis que la Terre ayant besoin de la lumière, de la chaleur, et de l'influence de ce grand feu, elle se tourne autour de lui pour recevoir également en toutes ses parties cette vertu qui la conserve. Tac <fichier Affiche le contenu inversé (de la dernière ligne à la première) des fichiers texte passés en arguments. $ tac fictexte Savinien de CYRANO DE BERGERAC la conserve. également en toutes ses parties cette vertu qui elle se tourne autour de lui pour recevoir de la chaleur, et de l'influence de ce grand feu, Je vis que la Terre ayant besoin de la lumière, $ nl <fichier more <fichier less <fichier wc <fichier Affiche le nombre de lignes, de mots et de caractères (Word Count) contenus dans les fichiers passés en arguments.

Compilation : gcc (cours C et algo) Produire un exécutable Prenons un fichier bonjour.c qui contient un programme C très simple.

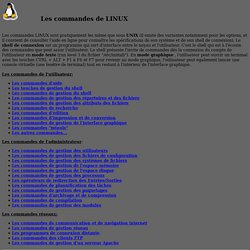

Pour que l'ordinateur puisse exécuter ce programme, on utilise une application gratuite nommée gcc, cette application ou compilateur va produire un exécutable. bonjour.c #include <stdio.h> int main (void) { printf("bonjour !!! \n"); return 0; } Par défaut, lorsqu'on demande à gcc de compiler un fichier, il produit en sortie un exécutable nommé a.out. Les commandes LINUX. Les commandes de gestion des attributs des fichiers chmod (change modus) chmod u=rx,go=r fichier chmod ugo=rwx fichier chmod o-rw fichier chmod u+rw fichier chmod a+x fichier chmod +x fichier chmod u+w fichier chmod 744 fichier chmod 666 répertoire chmod 666 /dev/fd0 chmod -R 777 répertoire chown (change owner) chown nouveau-propriétaire fichier chown -R user:group directory chgrp (change group) umask (user defined mask) lsattr (list attribut) chattr (change attribut) Les commandes de recherche.

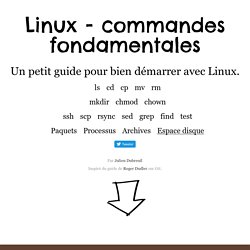

Linux - Commandes fondamentales. Un petit guide pour bien démarrer avec Linux.

Top of page ls La commande ls permet d'afficher le contenu d'un répertoire. Analyse des risques du projet. Même si on ne peut pas vraiment tout prévoir et disons-le, tant mieux, car cela fait partie du côté aventurier de la gestion de projets, on peut tout de même identifier quelques risques et les prévenir.

Donc pour bien préparer le lancement de votre projet, ne négligez pas la gestion des risques qui consiste à identifier les principaux risques, communiquer sur les risques et réfléchir aux actions pour prévenir les risques. Gérer les risques, pourquoi faire? Gérer les risques, c’est essentiel pour réagir en cas de survenance d’événements venant déstabiliser le projet. Product Breakdown Structure. Quand on nous confie un nouveau projet, il est sage de commencer à mettre à plat ce qu’on attend réellement de nous, délimiter précisément les attentes du commanditaire du projet, y compris si c’est nous-même, nous devons savoir où nous allons puis ensuite il est encore plus sage de découper notre projet en tâches … Alors “keep cool”, ouvrons la boite à outils du gestionnaire de projet et sortons-en aujourd’hui le PBS (Product Breakdown Structure)… Mais avant toute chose, clarifions l’objectif du projet Vérifiez quand même que vous comprenez ce qu’on attend de vous.

Utilisez par exemple la célèbre méthode SMART pour qualifier vos objectifs. Demandez-vous l’objectif de mon projet est-il vraiment … SMART ? Liste des outils.

Payez mobile. Paiement mobile sans contact. Smart cities. Projet informatique. L’Internet des objets - Définir l’internet des objets. 1L’internet des objets est une notion complexe. Entre les puces RFID, les solutions de nommage ou middlewares, l’internet des objets est composé de nombreux éléments complémentaires ayant chacun leurs propres spécificités. Pour mieux appréhender la notion, nous proposons de définir les grands principes de l’IdO tels qu’ils apparaissent aujourd’hui à la lecture des recherches et des rapports réalisés sur la question. 2Si tout le monde ou presque est d’accord pour dire que l’IdO est, sinon l’internet du futur, du moins une dimension fondamentale de l’internet de demain, il n’existe pas de définition standard, unifiée et partagée de l’internet des objets. Certaines définitions insistent sur les aspects techniques de l’IdO, tandis que d’autres se concentrent plutôt sur les usages et les fonctionnalités.

Il faut réussir à exprimer ce que représente l’internet des objets tout en restant accessible aux non-experts, et suffisamment concret pour représenter son impact dans la vie quotidienne. Domotique. IoT Examples. IA03. Ressources pédagogiques générales. IA03.