Crack-wifi.com. Cracker une clé WPA facilement… ...c'est possible, si le WPS est activé sur votre routeur !

Le WPS est un standard qui permet simplement en entrant un code à 8 chiffres de se connecter à un réseau sécurisé sans avoir à entrer la clé WPA. Ça peut paraitre débile dit comme ça, mais ça permet de simplifier le process de connexion au réseau pour pas mal de monde. Mais une faille vient d'être découverte dans WPS... Et cette faille permet tout simplement à un attaquant de récupérer / cracker la clé WPA / WPA2 PSK. Ce tour de magie est possible puisqu'en entrant ce code à 8 chiffres, le routeur envoie carrément à l'ordinateur la clé WPA.

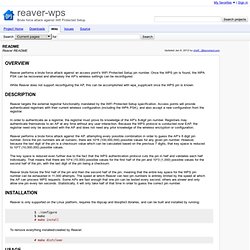

Et vous vous en doutez, à peine annoncée, la faille est déjà exploitable concrètement grâce à un outil qui s'appelle Reaver-WPS et dont les sources sont dispo sur Google Code. Pour utiliser Reaver, il suffit de connaitre le BSSID (possible avec airodump-ng) du réseau à tester, l'interface réseau que vous allez utiliser et d'entrer la commande suivante : Www.wifislax.com. Crack WPA whit WifiSlax 4.2. README - reaver-wps - Reaver README - Brute force attack against Wifi Protected Setup. I've been having problems with airmon-ng and airodump-ng changing the wlan0 mac to an extended mac address...i.e it adds a number of extended hexdec digits ascertained by checking the wlan0 status with ifconfig.

I noticed when running reaver that the send/receive packets (as viewed through wireshark and airodump) are not from my mac nor to the desired mac. Is there something in the code thats precipitating such behaviour? Does reaver obtain its default mac configuration via an ifconfig lookup? No problem spoofing mac-address from boot-up though just use this little tweak..... sudo gedit /etc/network/interfaces auto lo iface lo inet loopback pre-up ifconfig wlan0 hw ether MA:CC:DD:AA:DD:YY Problem is it doesn't work with my default mac address either. Tutoriel crack de clé WPA: utilisation de airodump-ng, aireplay-ng et aircrack-ng. Awus036hAwus036h LuxuryAwus036nhAwus036nhrARSN19Antennes Yagis Crack de clé WPA sous Backtrack 2 A travers cet exercice, vous allez vous familiariser avec le live-cd Backtrack 2, et utiliser la suite aircrack-ng pour cracker une clé WPA. 1/ Introduction, découverte de Backtrack 2 Tout d'abord, choisissez votre version de Backtrack 2 ici.

Nous proposons au téléchargement 2 versions modifiées de Backtrack 2 mises à jour. Arrivé à l'écran de login, le login est root et le password est toor. .Une fois le bureau chargé, cliquez 4 fois sur le petit drapeau américain situé en bas à droite de l'écran pour passer en clavier azerty français. En cliquant sur la boule bleue en bas à gauche, vous lancez konqueror, l'interface qui vous permettra de naviguer dans vos dossiers. Ouvrez un shell de commande en cliquant sur l'écran noir en bas à gauche. Astuces concernant le shell: -Pour vous rendre dans un dossier, tapez cd/chemin_du_dossier. Tuto : Crack de clé WPA en quelques heures (faille WPS) Présentation du WPS Wi-Fi Protected Setup (WPS) est un standard de réseau local sans fil simple et sécurisé.

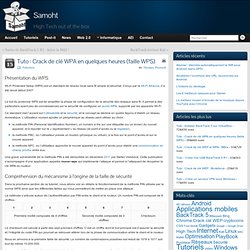

Conçu par la Wi-Fi Alliance, il a été lancé début 2007. Le but du protocole WPS est de simplifier la phase de configuration de la sécurité des réseaux sans fil. Il permet à des particuliers ayant peu de connaissances sur la sécurité de configurer un accès WPA, supporté par les appareils Wi-Fi. Ce standard met l’accent sur l’utilisabilité et la sécurité, et le concept se décline en quatre façons d’établir un réseau domestique. Une grave vulnérabilité de la méthode PIN a été démontrée en décembre 2011 par Stefan Viehböck. Compréhension du mécanisme à l’origine de la faille de sécurité Dans la prochaine section de ce tutoriel, nous allons voir en détails le fonctionnement de la méthode PIN utilisée par la norme WPS ainsi que les différentes failles qui nous permettront de mettre en place une attaque. Le checksum est calculé à partir des sept premiers chiffres. Installation de Walsh. Tuto : Crack de clé WPA en quelques heures (faille WPS) Tuto : Crack de clé WEP : Bruteforce.

Il arrive que des jours on ne sache pas quoi faire, alors on se dit : tiens, pourquoi ne pas craquer son réseau wifi ?!

Je vais donc vous expliquer comment faire, à travers trois méthodes : Bruteforce avec BackTrack (cet article)Le cas des BBox (bbkeywin.exe) (cliquez ici pour lire l’article)Fake AP (car la plus grosse faille de sécurité est entre la chaise et le clavier !) A venir Nous allons voir dans cet article, comment utiliser BackTrack. Cette série de tuto n’a pas pour but de vous aider à craquer le réseau wifi de vos voisins, mais simplement de vous amuser un petit moment avec votre propre réseau et si ce n’est toujours pas le cas, de vous faire prendre conscience que les clés WEP sont dépassées ! Les étapes : Choix de la carte WiFi Après avoir testé plusieurs cartes, je me suis décidé à acheter l’Alfa AWUS036H 1000mW .

Malheureusement, seules certaines cartes intégrées Intel sont reconnues par BT5, donc cela sera au petit bonheur la chance ;)