Intrusion système information : détection faille sécurité, Howto IDS/IPS, techniques anti-IDS. Préconisations, Installation, configuration.

Par Ayoub FIGUIGUI (afi@nbs-system.com) le 17/07/2010 1. Introduction sur les IDS Aujourd’hui les systèmes d’information des entreprises sont de plus en plus ouverts sur le réseau des réseaux (Intenet). Ainsi la mise en place des mesures sécuritaires devient une condition nécessaire, mais pas suffisante pour se protéger des risques présents sur la toile internet. Ainsi les entreprises commencent à prendre conscience de l’importance de la sécurité informatique et intègrent des mécanismes de sécurité dans leurs architectures réseaux.

Building a Debian\Snort based IDS - deb_snort_howto.pdf. Les limites des IDS. Les limites des IDS Problématique Par nature, les IDS vont remonter énormément d'alertes, si ils ne sont pas configurés convenablement.

L'essentiel réside dans le compromis effectué entre la quantité d'alertes remontés et la finesse de ces dernières. Il faut donc prendre soin d'inclure dans le fichier de configuration le fichier ".rule" nécessaire, en fonction des règles établies par le firewall. Par exemple, si un service est totalement interdit, il est presque inutile d'inclure les signatures associées. L'art du scann Dillution temporelle des scanns ... Les IDS se basent sur certains critères autres que les signatures, afin de détecter les attaques réseaux. Par exemple, l'option -T permet de changer la fréquence des scann afin de passer en dessous du seuil qui déclenche l'adresse. Le revers mapping De même, certaines techniques de scann telles que le "reverse mapping" disposent d'une élaboration accrue. Inconvénients du mode promiscuous. About SnortSam. How To Configure A Snort IDS Intrusion Detection System On Debian Linux.

Setting Up A Snort IDS on Debian Linux Malicious network traffic (such as worms, hacking attempts, etc.) has certain patterns to it.

You could monitor your network traffic with a sniffer and look for this malicious traffic manually but that would be an impossible task. Enter IDS (Intrusion Detection System) software which automates the process of sniffing, examining, and upon finding something suspicious, alerting. IDS has been called the burglar alarm of computer networks and is an important part of network perimeter security. WIthout an IDS you have no idea if someone is probing or attacking your servers (unless the attack is so overwhelming that it results in a denial of service). If you run the Debian installer with two NICs installed in the system, it will let you choose if you want to configure eth0 or eth1 with an IP address. Connecting the promiscuous NIC into the segment you want to monitor is not as easy as just plugging it into a switch port.

Les IDS par la pratique : Snort. Mise en place d'un IDS Où positionner son IDS ??

Il existe plusieurs endroits stratégiques où il convient de placer un IDS. Le sché ma suivant illustre un réseau local ainsi que les trois positions que peut y prendre un IDS : Position ( 1 ): Sur cette position, l'IDS va pouvoir détecter l'ensemble des attaques frontales, provenant de l'extérieur, en amont du firewall. Ainsi, beaucoup (trop?) Idéalement, on placerait des IDS sur les trois positions puis on délèguerait la consultation des logs à l'application "acid" (cf qui permet d'analyser les alertes et d'en présenter clairement les résulats via une interface web complète.

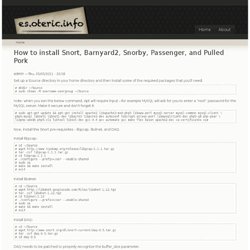

Installation et configuration de Snort Snort est un IDS gratuit disponible dans sa version 2.2.20 (www.snort.org). Sous Linux (comme sous windows) son installation est simple et se résume (pour linux) par les commandes suivantes, une fois l'archive téléchargée dans le répertoire "/usr/local/snort" Home Page. How to install Snort, Barnyard2, Snorby, Passenger, and Pulled Pork. Set up a Source directory in your home directory and then install some of the required packages that you'll need: # mkdir ~/Source # sudo chown -R username:usergroup ~/Source note: when you run the below command, Apt will require input – for example MySQL will ask for you to enter a “root” password for the MySQL server.

Make it secure and don’t forget it. # sudo apt-get update && apt-get install apache2 libapache2-mod-php5 libwww-perl mysql-server mysql-common mysql-client \ php5-mysql libnet1 libnet1-dev libpcre3 libpcre3-dev autoconf libcrypt-ssleay-perl libmysqlclient-dev php5-gd php-pear \ libphp-adodb php5-cli libtool libssl-dev gcc-4.4 g++ automake gcc make flex bison apache2-doc ca-certificates vim. Open Source IDS / IPS / NSM engine.