Orthez

Jeune et expert en securite informatique

Logiciel Emailing: SendBlaster Email Marketing Logiciel. URL Rewriting - Réécriture d'URL à la volée. Bienvenue dans ce tutoriel qui risque d'être long et difficile mais ne vous inquiétez pas, nous allons tout faire pour que vous puissiez comprendre facilement de quoi il va être question !

L'URL rewriting ou réécriture d'URL à la volée et un sujet complexe et de loin l'un des plus important pour un site web. Son objectif est multiple : améliorer le référencement de votre site, protéger votre technologie, simplifier la navigation de vos utilisateurs, permettre l'évolution de votre site, gérer les redirections... pour n'en citer que quelques-uns. Avant de commencer, vous allez avoir besoin d'un outil très puissant que l'on appelle « Expression régulière » ou « RegExp ». Cet outil vous permettra de définir toutes les règles et conditions que nous allons utiliser dans la suite de ce tutoriel.

Torrent : trucs et astuces ! KeepVid: Download and save any video from Youtube, Dailymotion, Metacafe, iFilm and more! Apprendre à programmer avec Python. Roaming data : Le coût de la consommation data à l’étranger. Le coût du roaming data est un véritable handicap pour les professionnels mobiles à l’étranger.

Pour assurer la continuité de leur activité, ils se connectent à l’Internet mobile en 3G/4G ou en Wi-Fi. L’entreprise risque alors de payer de lourdes factures dues à la consommation data par ses salariés en séjour à l’étranger. Professionnels : limiter ses frais de roaming à l'étranger. Les communications téléphoniques et l'utilisation de l'internet mobile depuis l'étranger entraînent des frais parfois importants.

Comment baisser ces coûts liés à l'itinérance mobile ou « roaming » ? Le point sur les tarifs pratiqués dans l'Union Europénne et quelques astuces pratiques pour diminuer sa facture téléphonique lors d'un déplacement temporaire ou de longue durée à l'étranger. Qu'est-ce que le roaming (itinérance) ? Le roaming (itinérance mobile) est un service proposé par les opérateurs mobiles à leurs abonnés qui permet d'appeler et être appelés depuis l'étranger, ou encore d'utiliser l'internet mobile, sans restriction. Le roaming est rendu possible grâce aux accords passés entre les opérateurs français et différents opérateurs internationaux.

Montage transparent d’un volume au démarrage de Mac OS X. Sur Mac, Lorsqu’on souhaite monter un partage réseau à chaque démarrage via les préférences du système, le Finder affiche le volume directement à l’ouverture de session.

Un peu enquiquinant n’est-ce pas ? Heureusement, Edencast a pensé à vous et vous propose une petite astuce pour faire les choses comme il faut. La méthode consiste simplement à créer un petit script que l’on va faire passer pour un fichier binaire et l’ajouter aux applications autorisées lors du démarrage de Mac OS. Pour se faire : De cette façon, vous aurez votre partage réseau automatiquement monté dans le finder à chaque démarrage de Mac OS X via un processus totalement transparent.

Comment créer un ISO bootable de Maverick. En voilà une idée.

Nous verrons dans ce tutoriel qu’il est possible de créer un ISO bootable d’une distribution MAC qui fonctionnera avec la plupart des PC, MAC et même avec les logiciels de virtualisation. Dans la pratique il est très difficile de créer un disque bootable qui soit utilisable depuis une VM ou un PC. Voici donc une procédure pour créer un ISO bootable de Maverick pour rendre le dernier OS d’Apple bootable sous une VM.

Préparation de l’archive. Mac OS X Mavericks : créer une clé usb d'installation bootable. La nouvelle version de Mac OS X Mavericks est dispo depuis une semaine maintenant.

L'époque des disques d'installation est révolue. Tout se passe en ligne. On peut tout de même encore créer son "disque" d'installation, voici comment créer votre clé usb d'installation bootable. Oui, on peut encore avoir besoin d'un "disque" d'installation Typiquement c'est depuis le Mac App Store que l'on télécharge les 5,20 Go qui permettront ensuite la mise à jour de son système. Squashed Software. Introduction à Xsan. Pour cette fois, je vous propose un article plus abordable que les précédents.

L’objectif ici est de vous présenter l’intérêt de Xsan ainsi que vous donner un rapide aperçu de sa configuration initiale. D’après Apple Xsan est un système de fichier 64 bits en cluster, utilisable pour tout type d’environnement demandant un haut degré de rendement sur l’accès aux données. Concrètement qu’est-ce que cela veut dire ? Le 64 bits concerne l’adressage de l’espace disque, bien que fondamentalement intéressant, nous allons plus discuter de la partie cluster. Généralement lorsqu’on parle de clusters en informatique, on pense directement au calcul distribué qui permet d’agréger un certain nombre d’ordinateurs autour d’un système d’exploitation spécifique en vue de former un super calculateur.

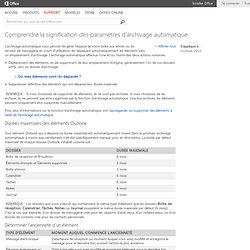

Comprendre la signification des paramètres d’archivage automatique - Outlook. L’archivage automatique vous permet de gérer l’espace de votre boîte aux lettres ou du serveur de messagerie en cours d’utilisation, en déplaçant automatiquement les éléments vers un emplacement d’archivage.

L’archivage automatique effectue l’une et/ou l’autre des deux actions suivantes. Déplacement des éléments, en les supprimant de leur emplacement d’origine, généralement l’un de vos dossiers actifs, vers un dossier d’archivage. Où mes éléments sont-ils déplacés ? Le fichier d’archives est un type de fichier de données Outlook (.pst). Mettre à jour le carnet d'adresses hors connexion Exchange 2010. En créant des comptes utilisateurs sur Active Directory et Exchange, il peut arriver que les noms des personnes ne soient pas exact, par exemple lors d’une mauvaise communication par le service RH (mon cas dernièrement).

Le problème maintenant est qu’une fois un compte de messagerie crée, il est automatiquement diffusé de part le carnet d’adresses sur le domaine et téléchargé pour tout le monde. [notice]Un carnet d’adresses en mode hors connexion est une copie d’un autre carnet et qui a été téléchargé de façon à ce qu’un utilisateur Microsoft Outlook puisse accéder aux informations qu’il contient tout en étant déconnecté du serveur. [/notice] Le carnet d’adresse se met bien à jour automatiquement selon la configuration du serveur et si l’on se connecte sur Outlook Web Access, il n’y aura pas de problème car, il va utiliser la GAL (Global Access List) qui sera mis à jour rapidement.

Excel 2016 : Nouveautés, disponibilité et version d'essai. Office 2016 sera disponible dès demain, le 22 septembre 2015.

Si vous souhaitez vous procurer une version d’essai, vous pouvez vous rendre sur le site suivant Office 2016 Preview. Cet article vise à présenter les nouveautés les plus intéressantes (à mon avis!) Tutoriel : Comment stopper le keylogger de Windows 10. Publié par UnderNews Actu Vous le savez surement, avec Windows 10, Microsoft peut suivre chaque mot que vous tapez ou dites via des fonctions cachées très intrusives. Voici comment s’en débarrasser. Depuis l’année dernière, Microsoft avait ouvertement implanté un keylogger complet au sein de la Technical Preview de Windows 10, expliquant disant que la firme pouvait « recueillir des informations vocales ainsi que les caractères tapés au sein du système d’exploitation« . Mais voila, n’importe qui aurait cru que cette fonctionnalité intrusive allait disparaître de la version finale de l’OS… grave erreur ! Le keylogger est en effet toujours intégré à Windows 10, y compris dans la publique finale que Microsoft « offre » gratuitement à tous les possesseurs de versions de Windows antérieures.

Impossible d'installer Microsoft .NET Framework 3.5 dans Windows 8 et supérieurs. Nous savons que Windows 8 et les systèmes d’exploitation supérieurs, ne viennent pas avec Microsoft .NET Framework 3.5, mais il ya de nombreux logiciels qui exigent .NET Framework 3.5 installé dans Windows. Alors, les gens utilisent des méthodes en ligne ou hors ligne pour installer .NET Framework 3.5 dans Windows 8 ou plus. Mais il ya peu de gens qui ont fait face à des problèmes lors de l’installation de .NET Framework 3.5. Créer un raccourci pour accéder à toutes vos applications sur le bureau de Windows 8.

14 nov. 2012 Créer un raccourci pour accéder à toutes vos applications sur le bureaud'après Hapax (Tribulations sur le Grand Huit) Pour chercher une application sur la page Modern UI de Windows 8, il faut s'armer de clics et de patience. Pourtant il existe une commande shell pour mettre le tout à disposition sur le bureau, sous la forme d'un seul raccourci. Has the windows 7 explorer folder refresh bug been solved? - Page 2. Les différents états de veille et la veille connectée sur Windows 8. Sur Windows 8, il existe 6 états ( S0,S1,S2,S3,S4,S5) dont quatre qui nous intéressent (le S0 correspond à la pleine performance c’est-à-dire aucune réduction de la consommation et le S5 correspond à l’arrêt du système).

Le principe de réduction de la consommation est croissant, en partant de S1 et en allant vers S4 on consomme de moins en moins de ressource. Etat du système S1 - Dans cet état, le processeur est arrêté et le PC est en mode veille. Si le mode S3 n’est pas supporté par votre ordinateur, alors c’est le mode S2 par défaut dans la plupart des cas. L’horloge du processeur ne tourne pas et il en va de même pour l’horloge du bus. Dans cet état de veille, la puissance de la consommation pourrait être entre 5 et 30 watts. Tuto Windows To Go : installer Windows 8 sur une clé USB en 6 étapes. Vous souhaitez travailler avec Windows 8 ou 8.1 sans pour autant l’installer sur votre ordinateur ? Nous vous proposons dans ce tutoriel comment installer Windows 8 sur une clé USB. Cela est possible grâce à la fonction Windows To Go idéalement réservée aux professionnels. L’avantage ici, c’est que vous pourrez non seulement installer Windows 8 sur une clé ou un disque externe (SSD aussi) indépendant et le faire fonctionner tout naturellement comme avec un disque dur interne (installer vos applications, jeux, navigateur, vos fichiers personnels…).

Vous ne laisserez pas de traces sur la machine hôte dont vous exploiterez les ressources (CPU, carte graphique, périphériques…) ! Vous pourrez emporter votre Windows 8 pour des tâches de maintenances chez le client ou autre partout avec vous et bénéficier de temps de lecture-écriture de fichiers plus rapides qu’avec un disque dur classique. Télécharger Kit Windows® AIK pour Windows® 7 depuis le Centre de téléchargement officiel Microsoft. Variable d'environnement par défaut sous Windows 7 64Bits - Win 7 - Windows & Software. [Tuto] Réparer les erreurs de dll. Fichier batch pour supprimer les fichiers plus anciens que n jours.

Liste des Commandes CMD ou DOS que vous pouvez taper dans l'Invite de Commandes. Comprendre et utiliser le fichier de pagination (SWAP) de Windows. Dart Boot CD : Diagnostics and Recovery Toolset. Disque dur : les tables de partitions MBR et GPT. Introduction aux conteneurs-Microsoft Virtual Academy. Les bases du réseau pour les administrateurs système. Une analyse de trafic réseau de Windows 10 dévoile l’incroyable étendue de l’espionnage mis en place par Microsoft. Scripts pour Administrateurs systemes. Introduction aux conteneurs – 2h de vidéos en français avec des démos. Système d'exploitation. Recommandations et guides. Analyseur. Les Tutos de Nico. Netcat. Exploit Exercises. PentesterLab.com. Burp Proxy Help - Using Burp Proxy. Burp Proxy Help - Using Burp Proxy. [TROUBLESHOOTING] – WINDOWS : Problème de compte verrouiller à l'allumage d'une machine dans votre domaine.

Utilisation de Nmap, le scanneur de réseau. Apprendre le hacking - Les bases du hack et la sécurité informatique, le site du vrai hacking. Récupérer le contenu d’une clé USB en toute transparence. TUTO HACK: Création d’une clé USB rootkit. Gonzor Switchblade Archives - Admin Security. DVWA: Testez vos compétences en Hacking. Trouver le mot de passe d'une archive RAR.

HackBBS. Des outils pratiques pour les hackers. Recommandations et guides. Outils et exploits sécurité. WPAD Man in the Middle (Clear Text Passwords) Mon mot de passe Windows 7 est perdu alors que dois-je faire ? Faille Include, comment l’exploiter et s’en protéger. Faille XSS, comment l'exploiter et s'en protéger. Les keyloggers: fonctionnement, utilisation et protection. Hacking sécurité. Openssl: commandes usuelles - The Poulpe.net. Openssl: commandes usuelles - The Poulpe.net. Fonctionnement des attaques DHCP Starvation/Rogue et protections - Information Security. Vulnix : Solution et explications. Entreprise. Utilities. Hack.me · Search. Top 5 outils pour détecter la vulnérabilité d'un réseau wifi. 5 addons Firefox que tout hacker doit avoir ! 5 applications pour apprendre le piratage et la sécurité informatique. Top 5 outils pour détecter la vulnérabilité d'un réseau wifi. Outsourced IT Support Services.

DVWA: Testez vos compétences en Hacking. Recommandations et guides.