File Transfer Protocol. File Transfer Protocol (protocole de transfert de fichier), ou FTP, est un protocole de communication destiné au partage de fichiers sur un réseau TCP/IP.

Il permet, depuis un ordinateur, de copier des fichiers vers un autre ordinateur du réseau, ou encore de supprimer ou de modifier des fichiers sur cet ordinateur. Ce mécanisme de copie est souvent utilisé pour alimenter un site web hébergé chez un tiers. La variante de FTP protégée par les protocoles SSL ou TLS (SSL étant le prédécesseur de TLS) s'appelle FTPS. FTP obéit à un modèle client-serveur, c'est-à-dire qu'une des deux parties, le client, envoie des requêtes auxquelles réagit l'autre, appelé serveur. En pratique, le serveur est un ordinateur sur lequel fonctionne un logiciel lui-même appelé serveur FTP, qui rend publique une arborescence de fichiers similaire à un système de fichiers UNIX. FTP, qui appartient à la couche application du modèle OSI et du modèle ARPA, utilise une connexion TCP.

Bot informatique. Selon Andrew Leonard[1], un bot est « un programme informatique autonome supposé intelligent, doué de personnalité, et qui habituellement, mais pas toujours, rend un service ».

Le terme « personnalité » est justifié par l'auteur par l’anthropomorphisme plus ou moins prononcé dont le bot est l'objet. La supposée intelligence du bot renvoie à la notion d'intelligence artificielle proposée par Marvin Minsky et qui consiste à « fabriquer des machines qui font des choses qui, accomplies par l'homme, demanderaient de l'intelligence »[2].

Le (ou les) programmeur(s) du bot ont donc bien conscience de l'absence d'intelligence humaine pour leur bot, alors que les autres humains, comme les internautes, ne sont pas nécessairement dans ce cas. Robots d'exploration Google - Aide Search Console. CAPTCHA. Un article de Wikipédia, l'encyclopédie libre.

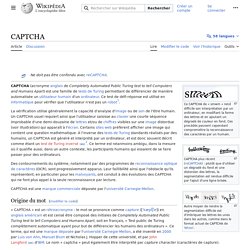

Ce CAPTCHA de « smwm » rend difficile son interprétation par un ordinateur, en modifiant la forme des lettres et en ajoutant un dégradé de couleur en fond. Ver informatique. Un article de Wikipédia, l'encyclopédie libre.

Un ver informatique est un logiciel malveillant qui se reproduit sur plusieurs ordinateurs en utilisant un réseau informatique comme Internet. Il a la capacité de se dupliquer une fois qu'il a été exécuté. Contrairement au virus, le ver se propage sans avoir besoin de se lier à d'autres programmes exécutables. Le ver appartient à la famille des programmes malveillants ou nuisibles, les malware. Wi-Fi. Exemple d'application du Wi-Fi : impression sans fil. Le[1] Wi-Fi, aussi orthographié wifi[2] est un ensemble de protocoles de communication sans fil régis par les normes du groupe IEEE 802.11 (ISO/CEI 8802-11).

Un réseau Wi-Fi permet de relier par ondes radio plusieurs appareils informatiques (ordinateur, routeur, smartphone, modem Internet, etc.) au sein d'un réseau informatique afin de permettre la transmission de données entre eux. Grâce aux normes Wi-Fi, il est possible de créer des réseaux locaux sans fil à haut débit. En pratique, le Wi-Fi permet de relier des ordinateurs portables, des machines de bureau, des assistants personnels (PDA), des objets communicants ou même des périphériques à une liaison haut débit : de 11 Mbit/s théoriques ou 6 Mbit/s réels en 802.11b, à 54 Mbit/s théoriques ou environ 25 Mbit/s réels en 802.11a ou 802.11g, 600 Mbit/s théoriques pour le 802.11n[3],[4] et 1,3 Gbit/s[5] théoriques pour le 802.11ac normalisé depuis décembre 2013. Chemins Relatif et Absolu. Dernière màj : 17-07-2012 Sommaire 1.

Courants porteurs en ligne. Pour les articles homonymes, voir CPL.

La communication par courants porteurs en ligne (ou CPL) permet de construire un réseau informatique sur le réseau électrique d'une habitation ou d'un bureau, voire d'un quartier ou groupe de bureaux. Cette idée apparue dans les années 1930[1] a fait l'objet de nombreuses applications (pour la domotique et l'informatique notamment), et dont les développements récents pourraient être les prémices d'un réseau électrique intelligent annoncé par de nombreux prospectivistes, dont Jeremy Rifkin[1] dans le cadre de son projet de troisième révolution industrielle.

Bluetooth. Un article de Wikipédia, l'encyclopédie libre.

Les premiers appareils utilisant la version 4.0 de cette norme sont apparus début 2010. Origine du nom[modifier | modifier le code] Le nom « Bluetooth » est directement inspiré du surnom anglicisé du roi danois Harald à la dent bleue (en danois Harald Blåtand, en anglais Harald Bluetooth), connu pour avoir réussi à unifier les tribus danoises au sein d'un même royaume, introduisant du même coup le christianisme. L'idée de ce nom a été proposée en 1996 par Jim Kardach d'Intel, un ingénieur travaillant alors sur le développement d'un système qui allait permettre aux téléphones cellulaires de communiquer avec des ordinateurs. Au temps où Kardach fit cette proposition, un homologue d'Ericsson lui avait parlé de ce souverain après avoir lu le roman historique Orm le Rouge de Frans Gunnar Bengtsson, se déroulant dans le monde viking sous son règne[1].

Adresse IP. Décembre 2015 Votre adresse IP Voici votre adresse IP publique actuelle :

Connexion. Un article de Wikipédia, l'encyclopédie libre.

Cette page d’homonymie répertorie les différents sujets et articles partageant un même nom. Sur les autres projets Wikimedia : connexion, sur le Wiktionnaire D'une manière générale, une connexion est l'action de lier, d'unir des choses l'une avec l'autre. Le mot désigne aussi le résultat de cette action. Qu'est-ce qu'un cookie ? Les cookies sont de petits fichiers que les sites Web mettent sur le disque dur de votre ordinateur lors de votre première visite.

Représentez-vous un cookie comme une carte d'identification qui est uniquement la vôtre. Son travail est d'indiquer au site lorsque vous y retournez. Bien qu'il soit possible d'en faire une mauvaise utilisation dans des cas où ils renferment des données personnelles, les cookies ne sont pas par eux-mêmes malveillants. La plupart des sites Web, y compris Microsoft, utilisent des cookies.