Kon Boot - Etre admin sur tous les OS avec un simple LiveCD. Kon Boot – Etre admin sur tous les OS avec un simple LiveCD Kon-Boot est un live CD qui permet de booter un Windows OU un Linux lorsqu'on a perdu son mot de passe.

Si c'est sur un Windows, vous n'avez rien à faire... Il suffit de démarrer votre PC avec ce live CD puis de rentrer n'importe quel mot de passe lors du login. Si c'est pour un Linux, même chose, sauf qu'au login, vous devez entrer le login kon-usr (ou kon-fix si ça ne fonctionne pas du premier coup). Et hop, magie magie, vous serez en root sur la machine. Lorsque vous avez fini, n'oubliez pas de vous logger avec kon-fix une dernière fois pour restaurer la configuration d'origine. Les versions de Windows supportées sont : Et les versions de linux supportées sont : C'est la première fois que je vois ce genre de LiveCD qui supporte le multiplateforme et je dois dire que je suis bluffé... Si vous voulez tester chez vous, il suffit de télécharger l'ISO disponible ici et de la graver sur un CD. Enorme merci à John Jean pour l'info ! Transférer un fichier en ligne de commande sur un réseau local sans se prendre la tête.

Transférer un fichier en ligne de commande sur un réseau local sans se prendre la tête Broadcast Copy, alias bcp est un petit outil à utiliser en ligne de commande qui permet de transférer des fichiers sur un réseau local.

Pas de configuration, pas de mot de passe... Il suffit juste de lancer une commande comme celle-ci pour envoyer un fichier . /bcp monFichier et de l'autre côté, de lancer le programme comme ceci pour le recevoir... . Vous l'aurez compris, rien n'est sécurisé ni chiffré, donc c'est à utiliser dans un environnement de confiance comme votre réseau local à la maison. Dans le même genre il y a aussi NCP et Udpcast qui nécessite que le receveur connaisse le nom du fichier à récupérer. Vous avez aimé cet article ? OS Sécurisés (Systèmes d'exploitations)

Documentation technique sur les sniffers et les anti-sniffers. 1 - Introduction 2 - Rappels 3 - Les Sniffers 3.1 - Le mode Promiscous 3.2 - Le remote Sniffing 3.3 - Scénarios d'attaques 4 - Les Anti-Sniffers 4.1 - Le concept du mode promiscuous 4.2 - Les filtres système 4.3 - Les filtres matériel 4.4 - Les méthodes de détection des sniffers 4.5 - Les outils de détection des sniffers 5 - Leurrer les anti-sniffers 6 - Discussion autour de la documentation 7 - Suivi du document 1 - Introduction Les sniffers figurent parmi les premiers outils qui ont permis aux administrateurs systèmes d'analyser leurs réseaux et de localiser un problème avec précision.

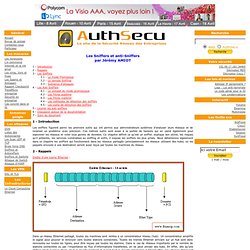

Ces mêmes outils sont aussi à la portée de hackers qui en usent également pour espionner les réseaux et voler tous genres de données. Ce chapitre définit ce qu'est un sniffer, explique son utilité, les risques qu'il présente, les services vulnérables au sniffing et enfin, il expose les sniffers les plus prisés. 2 - Rappels Entête d'une trame Ethernet : 3 - Les Sniffers 3.1 - Le mode Promiscous.

PC Astuces : Pratique et astuces. Vérifier la sécurité des processus. WiFi.