Sans titre. Sans titre. Sans titre. Contexte historique Les années 1960 ont constitué un tournant pour les système d'exploitation.

Dans le cadre du projet MAC au MIT (Massachusset Institute of Technology), le système d'exploitation CTTS est publié en 1961. C'est l'un des tout premiers système d'exploitation à temps partagé, permettant à plusieurs utilisateurs d'utiliser un ordinateur en même temps. C'est une déclinaison du multitâche apparu peu de temps avant, et c'est cette apparente simultaneité dans l'exécution des programmes qui a permis de se diriger vers l'informatique moderne. En effet, si l'on prend l'exemple du smartphone, cet ordinateur que l'on a dans la poche, alors que nous regardons une vidéo, il va suivre les antennes relais et se synchroniser avec, écouter s'il y a un appel téléphonique ou des SMS qui arrive, vérifier les nouveaux courriers électroniques, mettre à jour les notifications des différents réseaux sociaux,etc. Contexte informatique. I/ Construction.

Sans titre. On a vu dans le chapitre sur les listes, que la complexité de l'algorithme de recherche d'un élément dans la liste est linéaire.

Ce qui signifie que pour chercher un élément dans une liste de taille n il peut être nécessaire de faire n comparaisons. Ce chapitre est consacré à un algorithme beaucoup plus rapide mais qui ne s'applique qu'à des listes triées. I/ Principe On regarde l'élément médian (celui du milieu de la liste). On le compare avec l'élément cherché : Si ce dernier est égal à l'élément médian, l'algorithme se termine sur une réponse positive. II/ Code Python. Terminale NSI Louis de Foix. Quelques idéees de projets. Les compétences acquises en Première, adjointes à celles acquises en Terminale, ouvrent le champ à un choix bien plus large de possibilités de projets.

En voici quelques-unes : Développement d'une application de saisie de notes Ne pas faire trop compliqué : des élèves, des matières, et des notes. Programmes et ressources en numérique et sciences informatiques - voie GT. Adresse : Auteur : David RocheType de document : cours à destination des élèves avec des activités non corrigées Ce document présente sous la forme d’un cours et d’activités les différents algorithmes présents dans le programme de NSI de terminale sur les graphes (parcours en largeur d’abord, parcours en profondeur d’abord, détection de cycles, recherche d’une chaîne et une vidéo sur l’algorithme de Dijkstra).

Adresse : Auteur : Bruno GrenetType de document : cours à destination des enseignants (polycopié du DIU pages 11 à 17) Après quelques notions basiques sur les graphes, le vocabulaire et les notions utiles (p. 11 et 12), les algorithmes de parcours en largeur (p. 12 et 13), en profondeur (p. 15 à 17), la recherche du plus court chemin (p. 13 à 15) et la détection de cycles sont introduits (p. 15 à 17). Sans titre. Auteur : Franck Chambon, Lycée Aubrac Construisons par exemple une façon de travailler avec les fractions. frac1_numérateur = 5 frac1_dénominateur = 7 frac2_numérateur = 13 frac2_dénominateur = 8 Cette façon n'est pas pratique.

La gestion des identifiants s'avère pénible dès que les objets sont complexes. Sans titre. Le lambda-calcul (ou λ-calcul) est un système formel inventé par Alonzo Church dans les années 1930, qui fonde les concepts de fonction et d’application.

L’idée de base du lambda-calcul est que tout est fonction. Une fonction est en particulier exprimée par une expression qui peut contenir des fonctions qui ne sont pas encore définies et qui sont alors remplacées par des variables. Le jeu des crocos propose de substituer les règles formelles du λ-calcul par des règles plus naïves mais tout aussi « efficaces ». Ainsi, en compagnie de « familles crocos », les parenthèses, les définitions lambda, les applications, les alpha-conversions et les beta-reductions deviennent des vieux crocos, des croco affamés, de pauvres familles dévorées (mais qui vont se réincarner, ouf !)

, des changements de couleurs et des éclosions d’œufs....respectivement bien sur ! Sans titre. Le protocole OSPF (Open Shortest Path First) rentre dans la catégorie des protocoles à état de lien.

Dans le protocole à vecteur de distance que nous venons de voir, on cherche à minimiser le nombre de sauts, mais sans aucune garantie que le chemin emprunté soit en réalité le plus performant (en termes de débit par exemple). De plus avec RIP, chaque routeur ne connaît que ses voisins immédiats, il n'a donc pas connaissance de l'ensemble de la topologie du réseau. Enfin, le protocole RIP est limité aux petits réseaux (15 routeurs maximum) et est assez gourmand en termes de bande passante puisqu'il nécessite l'échange d'un volume de données assez important. Principe général de l'algorithme Le protocole OSPF propose une approche tout à fait différente : au lieu de s'intéresser au nombre de sauts, on va chercher à optimiser le débit des liaisons empruntées.

On peut faire un parallèle entre le fonctionnement d'OSPF et celui de nos logiciels de guidage par GPS. L'algorithme de Djikstra. %3. Algorithme de Dijkstra. Sans titre. Jor1k: OpenRISC OR1K Javascript Emulator Running Linux With Network Support. Sans titre. Parcourez votre itérable, passez un callable, retournez un indexable… En Python on aime le duck typing.

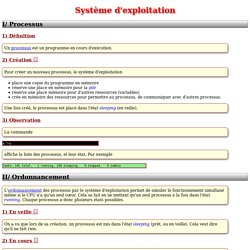

On ne va donc pas s’intéresser à un type, mais à un comportement. Quand vous voyez un suffixe “-able” en anglais, ça veut dire “accepte qu’on lui fasse quelque chose”. Par exemple, “fuckable” = “baisable”. Sur ce morceau de poésie, je vous offre un peu de Vivaldi pour faire glisser profondément ce gros article qui va lister les chosables les plus connus. Iterable Le plus important en Python. Sans titre. Sans titre. I/ Processus 1) Définition 2) Création 👶 Pour créer un nouveau processus, le système d'exploitation place une copie du programme en mémoire réserve une place en mémoire pour la pile réserve une place mémoire pour d'autres ressources (variables) crée en mémoire des ressources pour permettre au processus, de communiquer avec d'autres processus.

Une fois créé, le processus est placé dans l'état sleeping (en veille). Sans titre. I/ Tables de routage 1) Tables Voici des tables de routage : pour chacun des routeurs A, B, C, D, E, F, G elles indiquent par qui passer pour amener un message à un routeur donné. Par exemple, si le routeur A doit transférer un message (ou un fichier) au routeur G, sa propre table de routage lui recommande de l'envoyer au routeur D, dont la table de routage dit que pour envoyer le message à G, il doit l'envoyer directement à G. 2) Réseau On constate que chaque table de routage comprend tous les routeurs du réseau, y compris le routeur possédant la table.

En dehors de ça, les informations B→B, C→C, D→D et E→E signifient que A est relié directement à ses voisins B, C, D, E. Sans titre. Dans cette partie nous utiliserons donc ce jeu de primitives : listeVide (): renvoie une LISTE videestListeVide (l) : renvoie True si l est une LISTE vide, False sinoncons(x,l) : renvoie une nouvelle LISTE égale à l plus l'élément x ajouté en têtelisteQueue(l) : renvoie la queue de llisteTete(l) : renvoie la tête de la LISTE et nous ajouterons une première fonction dérivée des primitives de base :longueur(l) : renvoie la longueur de la LISTE l. Sans titre. Listes. I. Définition A. Définition formelle La structure de liste est une structure que vous connaissez a priori bien de manière intuitive : une liste est une structure linéaire de données indicées à partir de 0.

Il est possible d'ajouter et supprimer des élements à une liste. Voici la définition classiquement retenue pour la structure de liste sous la forme de type abstrait algébrique : I/ Construction 1) Définition Un arbre est binaire si chaque nœud a, au maximum, 2 enfants.